Nosql-Angriffe: Eine Bedrohung für Ihre Datenbank

Veröffentlicht: 2022-12-06Nosql-Angriffe beziehen sich auf eine Klasse von Angriffen, die Sicherheitslücken in nosql-Datenbanken ausnutzen. Diese Datenbanken werden häufig zum Speichern großer Datenmengen verwendet und sind daher attraktive Ziele für Angreifer. Nosql-Angriffe können zur Offenlegung vertraulicher Informationen, zur Löschung oder Änderung von Daten und zur Unterbrechung des Dienstes führen.

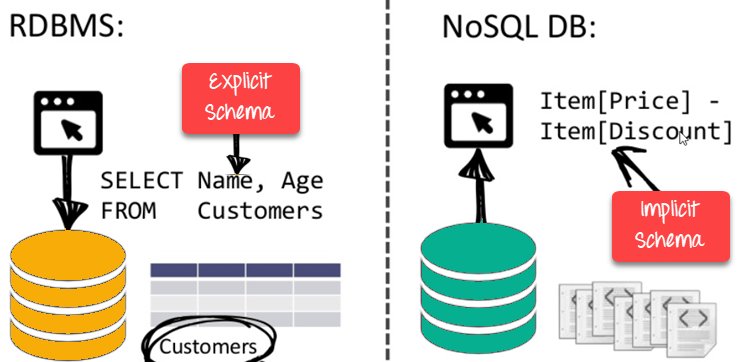

Datenbanksysteme mit flexibleren Datenformaten und ohne Unterstützung für Structured Query Language (SQL) werden als NoSQL bezeichnet. Ein Angreifer kann unbefugten Zugriff auf vertrauliche Daten in der Datenbank erlangen, die Daten manipulieren oder sogar den zugrunde liegenden Server oder die zugrunde liegende Datenbank kompromittieren, indem er NoSQL-Dateien einschleust. Die Konsistenzbeschränkungen von SQL-Datenbanken sind in NoSQL-Datenbanken im Allgemeinen lockerer als in anderen Datenbanktypen. Eine NoSQL-Injektion tritt auf, wenn eine Abfrage, die am häufigsten von einem Endbenutzer übermittelt wird, keine bereinigten Daten übermittelt. SQL-Injection-Techniken funktionieren im Allgemeinen nicht mit NoSQL-Datenbanken, da sie dieselbe Abfragesprache verwenden. Infolgedessen können Hacker Server kapern und Schwachstellen ausnutzen, die über den Rahmen von Standard-Injection-Angriffen hinausgehen. Die $where-Komponente ist ein reservierter Abfrageoperator, der an Abfragen übergeben werden muss, die in MongoDB ausgeführt werden sollen.

Datenbankfehler sind möglich, wenn das $where-Konstrukt geändert wird. Ein Angreifer kann anstelle des MongoDB-Operators bösartigen Code verwenden, um die Datenbank auszunutzen. Das Risiko von NoSQL-Angriffen ist höher als das von SQL-Injections . Sie sollten es vermeiden, unformatierte Benutzereingaben in Ihrem Anwendungscode zu verwenden, um NoSQL-Injection-Angriffe zu vermeiden. Es gab frühere Versionen von MongoDB, die weniger sicher waren, aber auch anfällig für Injektionsangriffe. Imperva Web Application Firewalls verwenden erstklassige Verkehrsanalysen, um Angriffe auf Anwendungsebene in Echtzeit zu erkennen.

Unter Verwendung einer nicht relationalen Datenbank können Daten in einem nicht tabellarischen Format gespeichert werden. NoSQL ist mehr als nur eine SQL-Erweiterung. Dokumenttypen, Schlüsselwerttypen, Breitspaltentypen und Diagramme sind einige der gebräuchlichsten.

Was sind Probleme mit Nosql?

Es gibt einige potenzielle Probleme bei der Verwendung einer NoSQL-Datenbank . Erstens fehlt es an Standardisierung zwischen den verschiedenen NoSQL-Angeboten. Dies kann die Portierung von Daten und Anwendungen von einer NoSQL-Datenbank auf eine andere erschweren. Zweitens sind NoSQL-Datenbanken oft weniger ausgereift als ihre relationalen Gegenstücke, was zu Stabilitäts- und Leistungsproblemen führen kann. Schließlich kann das Fehlen eines Schemas die Abfrage von Daten in einer NoSQL-Datenbank erschweren, insbesondere wenn die Daten komplex oder unstrukturiert sind.

Wir haben mehr Freiheiten in Bezug auf NoSQL-Datenbanken. Wenn MongoDB zwei Dokumente mit denselben Feldnamen, aber unterschiedlichen Typen hinzufügt, werden sie auf die gleiche Weise hinzugefügt. Wenn wir kein Schema oder Mapping für einen Index in Elasticsearch erhalten, müssen wir Daten neu indizieren. Fehlermargen wurden reduziert. Die Leistungsfähigkeit eines Systems wird durch Datenmodellierung, Indizierung und Darstellung bestimmt. Es müssen keine Fehler damit gemacht werden, dass die Daten in der X-Tabelle bereits vorhanden sind und somit noch nicht (wenn überhaupt) in der Y-Tabelle; wir verwenden dazu einfach NoSQL. Da nicht sicher ist, ob der von Ihnen geänderte Datensatz bereits in einem anderen Teil der Anwendung verfügbar ist, sollte Ihr Code defensiver geschrieben werden. Analysten können davon abgehalten werden, NoSQL zu verwenden, wenn sie in ihrer Analyse eingeschränkt sind oder nicht teilnehmen.

Das Fehlen von ACID-Transaktionen kann die Verwendung einiger Anwendungen erschweren. Wenn Sie sicherstellen möchten, dass alle Ihre Änderungen ordnungsgemäß durchgeführt werden, sollten Sie eine andere Datenbank verwenden. Wenn Sie sicherstellen möchten, dass die Daten immer konsistent sind, müssen Sie eine traditionellere Datenbank verwenden, die ACID-Transaktionen unterstützt. NoSQL-Datenbanken sind aufgrund ihrer breiten Palette an Datenspeicheroptionen ideal für die überwiegende Mehrheit der Anwendungen. Sie haben jedoch einige Nachteile, die bei der Verwendung berücksichtigt werden müssen.

Datenflexibilität, Skalierbarkeit, Hochverfügbarkeit, hoher Durchsatz

Durch Einhaltung der Datenflexibilität erreichen Sie ein hohes Maß an Datenunabhängigkeit, was die Performance verbessert. Es ist möglich, große Datenmengen zu handhaben und dabei die Leistung im Auge zu behalten. Sie können auch eine hohe Verfügbarkeit und einen hohen Durchsatz erzielen, wenn Sie das richtige Schemadesign verwenden.

Ist Nosql sicher vor Injection-Angriffen?

Auf diese Frage gibt es keine allgemeingültige Antwort, da das Sicherheitsniveau, das Nosql-Datenbanken bieten, je nach konkreter Implementierung unterschiedlich ist. Im Allgemeinen gelten Nosql-Datenbanken jedoch als widerstandsfähiger gegen Injection-Angriffe als herkömmliche relationale Datenbanken. Dies liegt daran, dass Nosql-Datenbanken typischerweise ein „dokumentenorientiertes“ Datenmodell verwenden, das nicht auf die Verwendung von SQL-Abfragen für den Datenzugriff angewiesen ist. Stattdessen erfolgt der Zugriff auf die Daten über eine Anwendungsprogrammierschnittstelle (API), die weniger anfällig für Angriffe ist als eine SQL-basierte Schnittstelle.

Es ist eine Sicherheitslücke, die wie SQL Injection auf Schwachstellen beruht, die nicht leicht ausgenutzt werden können. Ein Angreifer kann möglicherweise Backend-Daten anzeigen oder ändern, ohne Zugriff auf die Backend-Daten zu haben, indem er Eingaben validiert. Eine NoSQL-Datenbank, die serverseitiges Skripting zur Datenanreicherung verwendet, ist besonders anfällig für Angriffe. Um Benutzerdaten zu validieren, muss der Entwickler unbeabsichtigte Datenstrukturen wie Objekte und Arrays identifizieren, die zum Einfügen von NoSQL-Abfragen verwendet werden können. Durch die Verwendung typisierter Modelle können Benutzer sicher sein, dass ihre Daten in den erwarteten Typ konvertiert werden, ohne dass sie sich irgendwelchen Injektionen unterziehen müssen. Darüber hinaus muss die Art der Zugriffsrechte berücksichtigt werden, die einer Anwendung gewährt werden.

Nosql-Datenbanken sind nicht so sicher, wie Sie denken

MongoDB ist eine sichere NoSQL-Datenbank, die jedoch anfällig für SQL-Injection-Angriffe ist. Wenn Sie eine Bereinigungsbibliothek wie MongoDB verwenden, können Sie Ihre Datenbank vor diesen Angriffen schützen. NoSQL-Datenbanken hingegen fehlen die Funktionen traditioneller Datenbanken wie SQL-Injection-Schutz und ACID-Transaktionen.

Was ist der Zweck von Nosql?

Die NoSQL-Datenbankindustrie wurde auf der Idee gegründet, dass Big Data durch ihre grundlegende Architektur gehandhabt werden könnte. Wenn SQL-Datenbanken zur Handhabung von Web-Scale-Anwendungen verwendet werden, ist kein zusätzliches Engineering erforderlich. Einen einfachen Weg zur Datenskalierbarkeit finden Sie hier.

Eine NoSQL-Datenbank enthält im Gegensatz zu SQL-basierten Datenbanken keine SQL-basierten Komponenten. Eine Abfrage kann für Daten durchgeführt werden, die nicht Teil der relationalen Datenbankstruktur sind. Diese Zeit des schnellen Wachstums von Cloud Computing, Big Data und Online-Anwendungen erfordert die Entwicklung von NoSQL-Datenbanken, um Geschwindigkeit und Flexibilität zu erhöhen. Dokumentdatenbanken, Schlüsselwertdatenbanken, Wide-Column-Stores und Graphdatenbanken sind die vier Haupttypen von NoSQL-Datenbanken. Um Echtzeitinformationen in Spielen, Fitnesstrainings-Apps und Werbetechnologien verarbeiten zu können, ist eine hohe Rechenleistung erforderlich. Graphbasierte NoSQL-Datenbanken werden häufig verwendet, um die Aggregations- und Linkbuilding-Aktivitäten zwischen Knoten zu verwalten. Wenn Sie Produktdesigner sind, kann es nicht schwierig sein, eine NoSQL-Datenbank auszuwählen. Wenn Sie sich jedoch mit NoSQL-Datenbanken auskennen möchten, sollten Sie mit allen vertraut sein. Es gibt viele andere Beispiele wie CouchBase, HBase, Redis, Riak, MongoDB, Cassandra, Amazon SimpleDB und Lotus Notes.

Die Hypertable NoSQL-Datenbank ist eine Open-Source-Datenbank, die für die Ausführung großer Datenmengen entwickelt wurde. Zu den Datentypen gehören Text, Bilder und strukturierte Daten, wodurch sie anpassbar sind. MongoDB ist eine leistungsstarke NoSQL-Datenbank mit einer Vielzahl von Funktionen, die sich ideal für Big-Data-Anwendungen eignen. Es ist eine ausgezeichnete Wahl für Organisationen, die eine Vielzahl von Datentypen verwalten müssen, da es einfach zu verwenden ist und eine Vielzahl von Datentypen verarbeiten kann.

Wofür steht SQL-Angriff?

Eine SQL-Injection, auch bekannt als SQLi oder SQL, ist eine Art Schwachstelle, bei der ein bösartiges Skript mit einem Stück SQL-Code (Structured Query Language) erstellt wird, um eine Datenbank zu manipulieren und wertvolle Informationen zu erhalten.

Eine SQL-Injection kann von Angreifern verwendet werden, um unbefugten Zugriff auf eine Webanwendungsdatenbank zu erlangen. Bei falscher Ausführung können SQL-Injections geistiges Eigentum, Kundendaten oder die administrativen Anmeldeinformationen eines Privatunternehmens preisgeben. Websites sind die häufigsten Ziele, da sie eine Datenbank verwenden. Eine blinde SQL-Injektion tritt auf, wenn Hacker versuchen, Daten in eine Datenbank einzuschleusen. Ein schlussfolgerndes SQLi kann die Form eines booleschen oder eines Zeitreihen-SQLi annehmen. In der Regel wird eine Out-of-Band-SQLi nur ausgeführt, wenn der Webserver zu langsam ist, um die Abfrage zu verarbeiten. Wie verhindere ich SQL-Injection-Angriffe in Echtzeit?

Regelmäßige Sicherheitsscans erkennen und beheben potenzielle Schwachstellen, bevor sie zu ernsthaften Bedrohungen werden. Eine gute Möglichkeit, die Sicherheit von Webanwendungen zu gewährleisten, ist die Verwendung von Eingabevalidierungen, vorbereiteten Anweisungen und parametrisierten Abfragen. Bei älteren Sprachen und Syntax besteht ein größeres Risiko der Anfälligkeit. Alternativ können Sie PDO durch MySQL ersetzen.

Wenn es um die Eingabevalidierung geht, ist es wichtig, konsistent zu sein. Diese Lösung hilft nicht nur, SQL-Injection-Angriffe zu verhindern, sondern schützt Benutzer auch vor anderen Arten von Schwachstellen. Sich die Zeit zu nehmen, Benutzereingaben gründlich zu prüfen, kann dazu beitragen, die Informationen unserer Benutzer sicher und geschützt zu halten.

Sql-Injection-Angriffe nehmen zu – So schützen Sie Ihr Unternehmen

Der SQL-Injection-Angriff wird immer häufiger, und Unternehmen müssen Maßnahmen ergreifen, um sich zu schützen. Unternehmen können vermeiden, Opfer dieser Art von Angriffen zu werden, indem sie einige einfache Vorsichtsmaßnahmen treffen.

Nosql-Injektionsverhinderung

Nosql-Injection ist eine Art von Angriff, bei der der Angreifer bösartigen Code in eine Nosql-Abfrage einfügt , um Zugriff auf Daten zu erhalten oder Daten zu ändern. Um diese Art von Angriff zu verhindern, muss die Eingabe validiert und maskiert werden, bevor sie in einer Abfrage verwendet wird.

Diese Schwachstelle kann auftreten, wenn eine NoSQL-Datenbank in einer Webanwendung verwendet wird. Eine solche Anwendungssicherheitslücke ermöglicht es einem Angreifer, die Authentifizierung zu umgehen, Daten zu extrahieren, Daten zu ändern oder sogar die vollständige Kontrolle über die Anwendung zu erlangen. Eine NoSQL-Abfrage wird normalerweise mit JSON erstellt und kann Benutzereingaben enthalten. Injektionen können diese Injektionen verursachen, wenn diese Eingabe nicht bereinigt wird. Eine MongoDB-Abfrage mit dem $where-Operator hat das Potenzial, ernsthafte NoSQL-Angriffe zu starten, einschließlich JavaScript-Objekten. Da der $where-Operator als JavaScript-Code ausgewertet wird, könnte ein Angreifer eine böswillige Zeichenfolge mit beliebigem JavaScript übergeben, z.

Welche der folgenden Implementierungen können durchgeführt werden, um Nosql-Injection-Exploits zu verhindern?

Als Lösung für die NoSQL-Injection-Schwachstelle sollten die Benutzernamen- und Passwortfelder in Zeichenfolgen umgewandelt werden.

Was ist die Hauptmethode zur Abwehr von Sql- und Nosql-Injection-Angriffen?

SQL-Injection-Schwachstellen können ausgenutzt werden, indem man sich Zugriff auf bereinigte Benutzereingaben verschafft, während man Datenbankabfragen durchführt, wie es bei NoSQL-Injection-Angriffen der Fall ist. Um sich gegen SQL-Injection-Angriffe zu verteidigen, können Sie eine Bereinigungsbibliothek wie MongoDB verwenden.

Verhindern Sie Nosql-Injektionen

NoSQL-Injection ist eine Angriffsart, bei der bösartiger Code in eine NoSQL-Datenbank eingefügt wird. Dieser Code kann dann verwendet werden, um auf Daten zuzugreifen und sie zu ändern und sogar Daten zu löschen. NoSQL-Injection kann verwendet werden, um Sicherheitsmaßnahmen wie Authentifizierung und Autorisierung zu umgehen.

Die Übertragung von Daten verändert die Art und Weise, wie Befehle in einem Computersystem interpretiert werden. Es stehen verschiedene Arten von Injektionen zur Verfügung, z. B. XML, HTML, Betriebssystembefehle und NoSQL. In diesem Blogbeitrag werden wir uns ansehen, wie NoSQL-Injections in Webanwendungen identifiziert, getestet und verhindert werden können. Eine MongoDB-Abfrage versucht, beim Zugriff auf eine MongoDB-Benutzersammlung ein Passwort abzurufen, das größer als der Benutzername admin ist. In diesen Beispielen können wir das Risiko klar demonstrieren. Komplexere Fälle werden zu gegebener Zeit behandelt. Einige CVEs (Common Vulnerabilities and Exposures) enthalten MongoDB-Injektionen.

Es ist wichtig, die Datenbank zu kennen und zu verstehen, in der Sie bestimmte Tests durchführen. MongoDB generiert beispielsweise Primärschlüssel mit dem Namen _id als Primärfeld. Dieses System verwendet einen Algorithmus, der in der MongoDB-Dokumentation beschrieben ist. Wenn Sie sich also die Daten von HTTP-Anforderungen und -Antworten ansehen, sehen Sie Beispiele wie dieses. Wenn MongoDB über einen $where-Operator verfügt, wird dieser automatisch ausgeführt. Das Abfragesystem empfängt entweder eine Zeichenfolge, die einen JavaScript-Ausdruck enthält, oder eine vollständige JavaScript-Funktion. Anhand der Ergebnisse können Sie feststellen, ob Ihre Webanwendung anfällig für NoSQL-Injections ist. Andere Ansätze wie Zero Trust können ebenfalls dazu beitragen, Injection-Angriffe zu verhindern.

Ist Nosql anfällig für Injektionen?

Im Gegensatz zu Standard-SQL-Datenbanken unterliegen NoSQL-Datenbanken weniger Konsistenzeinschränkungen. Aufgrund der Anzahl von Konsistenzprüfungen und relationalen Einschränkungen gibt es weniger Skalierungs- und Leistungsvorteile. Auch wenn NoSQL-Datenbanken nicht die SQL-Syntax verwenden, sind sie anfällig für Injektionen.

Warum Nosql-Datenbanken die Oberhand gewinnen

Eine Vielzahl von Faktoren treibt das Wachstum von NoSQL-Datenbanken voran. Sie sind im Allgemeinen schneller und flexibler als herkömmliche relationale Datenbanken. Darüber hinaus benötigen sie keine herkömmlichen Datenbankverwaltungstools, wodurch sie agiler und reaktionsschneller sind.

Die NoSQL-Datenbank von Uber hat neben ihrer Benutzerfreundlichkeit mehrere Vorteile. Diese Datenbank ist aus folgenden Gründen schneller als eine relationale Datenbank. Darüber hinaus muss kein Index verwendet werden, was für ein Fulfillment-Team von Vorteil ist, das die Datenextraktion verwendet, um die entsprechende Bestellung zu finden. Schließlich ist die Wartung kostengünstiger als eine herkömmliche Datenbank.

Organisationen, die schnelle Bereitstellungen bei gleichzeitig hoher Datenqualität benötigen, können von NoSQL-Datenbanken profitieren.

SQL Injection Nosql-Datenbanken

SQL-Injection ist eine Code-Injection-Technik, die zum Angriff auf datengesteuerte Anwendungen verwendet wird, bei der böswillige SQL-Anweisungen in ein Eingabefeld zur Ausführung eingefügt werden (z. B. um den Datenbankinhalt an den Angreifer zu übertragen). NoSQL-Datenbanken sind nicht relationale Datenbanken, die in der Regel skalierbarer und leistungsfähiger sind als ihre relationalen Gegenstücke. NoSQL-Datenbanken werden häufig in Big-Data-Anwendungen eingesetzt, bei denen große Datenmengen schnell verarbeitet werden müssen.

Mongodb ist nicht immun gegen Sql-Injection

MongoDB ist, obwohl es sich um eine NoSQL-Datenbank handelt, anfällig für SQL-Injection-Angriffe, da PartiQL wenig Unterstützung bietet. Trotz seines enormen Potenzials sollte MongoDB nicht anstelle von traditionelleren Datenbankplattformen wie Oracle oder SQL Server verwendet werden. Obwohl die SQL-Injektion eine der häufigsten Web-Sicherheitslücken ist, ist sie auch eine der schädlichsten, daher sollte sie von jedem ernst genommen werden, der eine Webanwendung verwendet.