Nosql 攻撃: データベースへの脅威

公開: 2022-12-06Nosql 攻撃とは、 nosql データベースの脆弱性を悪用する攻撃のクラスを指します。 これらのデータベースは、多くの場合、大量のデータを格納するために使用されるため、攻撃者にとって魅力的なターゲットです。 Nosql 攻撃は、機密情報の漏えい、データの削除または変更、サービスの中断につながる可能性があります。

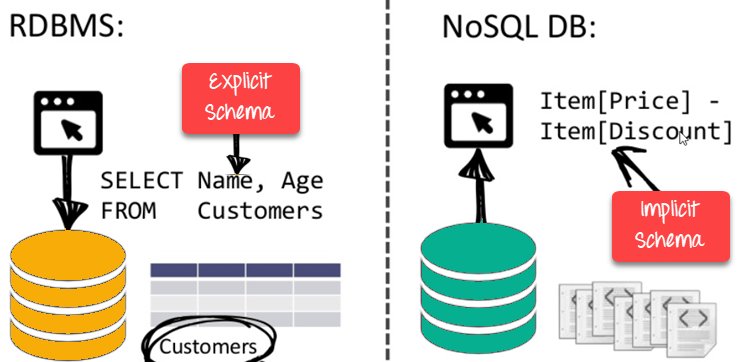

より柔軟なデータ形式を持ち、構造化照会言語 (SQL) をサポートしないデータベース システムは、NoSQL として知られています。 攻撃者は、データベース上の機密データへの不正アクセスを取得したり、データを改ざんしたり、NoSQL ファイルを挿入して基盤となるサーバーやデータベースを侵害したりする可能性があります。 SQL データベースの一貫性に関する制限は、通常、NoSQL データベースでは他の種類のデータベースよりも緩和されています。 NoSQL インジェクションは、エンドユーザーによって最も一般的に配信されるクエリがサニタイズされたデータを渡せない場合に発生します。 一般に、 SQL インジェクション手法は NoSQL データベースでは機能しません。これらは同じクエリ言語を使用するためです。 その結果、ハッカーはサーバーを乗っ取り、標準的なインジェクション攻撃の範囲を超える脆弱性を悪用する可能性があります。 $where コンポーネントは、MongoDB で実行されるクエリに渡す必要がある予約クエリ演算子です。

$where コンストラクトが変更されると、データベース エラーが発生する可能性があります。 攻撃者は、MongoDB オペレーターの代わりに悪意のあるコードを使用して、データベースを悪用する可能性があります。 NoSQL 攻撃のリスクは、 SQL インジェクションのリスクよりも高くなります。 NoSQL インジェクション攻撃を避けるために、アプリケーション コードで未加工のユーザー入力を使用することは避けてください。 以前のバージョンの MongoDB は安全性が低く、インジェクション攻撃に対して脆弱でした。 Imperva Web アプリケーション ファイアウォールは、世界クラスのトラフィック分析を使用して、アプリケーション層への攻撃をリアルタイムで検出します。

非リレーショナル データベースを使用すると、データを非表形式で格納できます。 NoSQL は単なる SQL 拡張機能ではありません。 ドキュメント タイプ、キー値タイプ、ワイドカラム タイプ、およびグラフは、最も一般的なものです。

Nosqlの問題は何ですか?

NoSQL データベースの使用には、潜在的な問題がいくつかあります。 まず、さまざまな NoSQL 製品間で標準化が行われていません。 これにより、ある NoSQL データベースから別の NoSQL データベースへのデータとアプリケーションの移植が困難になる可能性があります。 第 2 に、NoSQL データベースは多くの場合、対応するリレーショナル データベースより成熟度が低く、安定性とパフォーマンスの問題につながる可能性があります。 最後に、スキーマがないと、特にデータが複雑または構造化されていない場合に、NoSQL データベース内のデータのクエリが困難になる可能性があります。

NoSQL データベースに関しては、より多くの自由が与えられます。 MongoDB がフィールド名は同じでタイプが異なる 2 つのドキュメントを追加する場合、それらは同じ方法で追加されます。 Elasticsearch でインデックスのスキーマまたはマッピングを取得できない場合は、データを再インデックス化する必要があります。 エラーのマージンが減少しました。 システムのパフォーマンスは、データのモデリング、インデックス作成、および表現によって決まります。 X テーブルのデータが既に存在し、Y テーブルにまだ存在しないという事実に関連するエラーは必要ありません (存在する場合)。 そのために NoSQL を使用するだけです。 変更したレコードがアプリケーションの別の部分から既に使用可能であるとは限らないため、コードはより防御的な方法で記述する必要があります。 アナリストは、分析が制限されているか参加しない場合、NoSQL の使用を思いとどまらせる可能性があります。

ACID トランザクションがないため、一部のアプリケーションが使いにくくなる場合があります。 すべての変更が適切に完了したことを確認したい場合は、別のデータベースを使用する必要があります。 データの一貫性を常に確保したい場合は、ACID トランザクションをサポートする従来型のデータベースを使用する必要があります。 NoSQL データベースは、幅広いデータ ストレージ オプションがあるため、大多数のアプリケーションに最適です。 ただし、それらを使用する際には考慮しなければならないいくつかの欠点があります。

データの柔軟性、スケーラビリティ、高可用性、高スループット

データの柔軟性を維持することで高度なデータ独立性を実現でき、パフォーマンスが向上します。 パフォーマンスを考慮しながら、大規模なデータ セットを処理できます。 また、適切なスキーマ設計を使用すると、高可用性とスループットを実現できます。

Nosql はインジェクション攻撃から安全ですか?

Nosql データベースが提供する安全性のレベルは特定の実装によって異なるため、この質問に対する万能の答えはありません。 ただし、一般的に、Nosql データベースは従来のリレーショナル データベースよりもインジェクション攻撃に対して耐性があると考えられています。 これは、Nosql データベースが通常、データ アクセスに SQL クエリの使用に依存しない「ドキュメント指向」のデータ モデルを使用するためです。 代わりに、SQL ベースのインターフェースよりも攻撃を受けにくいアプリケーション プログラミング インターフェース (API) を介してデータにアクセスします。

これは、SQL インジェクションのように、簡単には悪用されない欠陥に依存するセキュリティ上の脆弱性です。 攻撃者は、入力を検証することにより、バックエンド データにアクセスすることなく、バックエンド データを表示または変更できる可能性があります。 サーバー側のスクリプトを使用してデータを強化する NoSQL データベースは、攻撃に対して特に脆弱です。 ユーザー データを検証するには、開発者は、NoSQL クエリの挿入に使用できるオブジェクトや配列などの意図しないデータ構造を特定する必要があります。 型指定されたモデルを利用することで、ユーザーは、インジェクションを行わなくてもデータが期待される型に変換されることを保証できます。 さらに、アプリケーションに付与されるアクセス権の種類を考慮する必要があります。

Nosql データベースは思ったほど安全ではない

MongoDB は安全な NoSQL データベースですが、SQL インジェクション攻撃に対して脆弱です。 MongoDB などのサニタイズ ライブラリを使用すると、これらの攻撃からデータベースを保護できます。 一方、NoSQL データベースには、 SQL インジェクション保護や ACID トランザクションなどの従来のデータベースの機能がありません。

Nosqlの目的は何ですか?

NoSQL データベース業界は、基本的なアーキテクチャを通じてビッグ データを処理できるという考えに基づいて設立されました。 SQL データベースを使用して Web スケール アプリケーションを処理する場合、追加のエンジニアリングは必要ありません。 データのスケーラビリティへの簡単な道筋はここにあります。

NoSQL データベースは、SQL ベースのデータベースとは対照的に、SQL ベースのコンポーネントを一切含みません。 リレーショナル データベース構造の一部ではないデータに対してクエリを実行できます。 クラウド コンピューティング、ビッグ データ、およびオンライン アプリケーションが急速に成長するこの時期には、速度と柔軟性を向上させる手段として NoSQL データベースの開発が必要になります。 ドキュメント データベース、キー値データベース、ワイド カラム ストア、およびグラフ データベースは、NoSQL データベースの 4 つの主要なタイプです。 ゲームやフィットネストレーニングアプリ、広告技術などでリアルタイム情報を扱うには、高い処理能力が求められます。 グラフベースの NoSQL データベースは、ノード間の集約およびリンク構築アクティビティを管理するために一般的に使用されます。 製品設計者であれば、NoSQL データベースを選択するのは難しくないかもしれません。 それにもかかわらず、NoSQL データベースに習熟したい場合は、それらすべてに精通している必要があります。 CouchBase、HBase、Redis、Riak、MongoDB、Cassandra、Amazon SimpleDB、Lotus Notes など、他にも多くの例があります。

Hypertable NoSQL データベースは、大規模なデータ セットを実行するように設計されたオープン ソース データベースです。 データ型には、テキスト、画像、構造化データが含まれており、適応性があります。 MongoDB は、ビッグ データ アプリケーションに最適な多数の機能を備えた強力な NoSQL データベースです。 使いやすく、幅広いデータ タイプを処理できるため、幅広いデータ タイプを管理する必要がある組織に最適です。

Sql 攻撃は何の略ですか?

SQL インジェクション (SQLi または SQL とも呼ばれる) は、SQL (構造化照会言語) コードの一部を使用して悪意のあるスクリプトを作成し、データベースを操作して貴重な情報を取得する脆弱性の一種です。

攻撃者は SQL インジェクションを使用して、Web アプリケーション データベースへの不正アクセスを取得できます。 SQL インジェクションが正しく実行されない場合、知的財産、顧客データ、または民間企業の管理資格情報が公開される可能性があります。 Web サイトはデータベースを使用するため、最も一般的なターゲットです。 ハッカーがデータベースにデータを挿入しようとすると、ブラインド SQL インジェクションが発生します。 推論 SQLi は、ブールまたは時系列 SQLi の形式を取ることができます。 通常、帯域外 SQLi は、Web サーバーがクエリを処理するには遅すぎる場合にのみ実行されます。 SQL インジェクション攻撃をリアルタイムで防ぐにはどうすればよいですか?

定期的なセキュリティ スキャンは、深刻な脅威になる前に潜在的な脆弱性を見つけて修正します。 Web アプリケーションの安全性を確保する良い方法は、入力の検証、準備されたステートメント、およびパラメーター化されたクエリを使用することです。 古い言語と構文では、脆弱性のリスクが高くなります。 あるいは、MySQL を PDO に置き換えることができます。

入力の検証に関しては、一貫性を保つことが重要です。 このソリューションは、SQL インジェクション攻撃の防止に役立つだけでなく、ユーザーを他の種類の脆弱性からも保護します。 時間をかけてユーザー入力を徹底的に精査することで、ユーザーの情報を安全に保つことができます。

Sql インジェクション攻撃が増加しています — ビジネスを保護する方法は次のとおりです。

SQL インジェクション攻撃がより一般的になったため、企業は自らを保護するための対策を講じる必要があります。 企業は、いくつかの簡単な予防策を講じることで、この種の攻撃の被害者になることを避けることができます。

Nosql インジェクション防止

Nosql インジェクションは、攻撃者が悪意のあるコードをnosql クエリに挿入して、データにアクセスしたり、データを変更したりする攻撃の一種です。 このタイプの攻撃を防ぐには、クエリで使用する前に入力を検証してエスケープする必要があります。

この脆弱性は、Web アプリケーションで NoSQL データベースを使用している場合に発生する可能性があります。 このようなアプリケーション セキュリティの欠陥により、攻撃者は認証を回避したり、データを抽出したり、データを変更したり、アプリケーションを完全に制御したりすることができます。 NoSQL クエリは通常、JSON で構築され、ユーザー入力を含めることができます。 この入力がサニタイズされていない場合、インジェクションによってこれらのインジェクションが発生する可能性があります。 $where 演算子を使用した MongoDB クエリは、JavaScript オブジェクトを含む重大な NoSQL 攻撃を開始する可能性があります。 $where 演算子は JavaScript コードとして評価されるため、攻撃者は任意の JavaScript で悪意のある文字列を渡すことができます。

Nosql インジェクションのエクスプロイトを防ぐために実行できる実装は次のうちどれですか?

NoSQL インジェクションの脆弱性に対する解決策として、ユーザー名とパスワードのフィールドを文字列にキャストする必要があります。

Sql および Nosql インジェクション攻撃を防御する主な方法は何ですか?

SQL インジェクションの脆弱性は、NoSQL インジェクション攻撃の場合と同様に、データベース クエリの実行中にサニタイズされたユーザー入力にアクセスすることで悪用される可能性があります。 SQL インジェクション攻撃から身を守るために、MongoDB などのサニタイズ ライブラリを使用できます。

Nosql インジェクションの防止

NoSQL インジェクションは、悪意のあるコードを NoSQL データベースに挿入する攻撃の一種です。 このコードは、データへのアクセスと変更、さらにはデータの削除に使用できます。 NoSQL インジェクションは、認証や承認などのセキュリティ対策を回避するために使用できます。

データの送信により、コンピュータ システムでコマンドが解釈される方法が変わります。 XML、HTML、OS コマンド、NoSQL など、さまざまなタイプのインジェクションが利用可能です。 このブログ投稿では、Web アプリケーションで NoSQL インジェクションを特定、テスト、防止する方法について説明します。 MongoDB クエリは、MongoDB ユーザー コレクションにアクセスするときに、ユーザー名 admin よりも大きいパスワードを取得しようとします。 これらの例では、リスクを明確に示すことができます。 より複雑なケースについては、いずれ取り上げる予定です。 一部の CVE (一般的な脆弱性と露出) には、MongoDB インジェクションが含まれています。

特定のテストを実行しているデータベースを知り、理解することが重要です。 たとえば、MongoDB は、_id という名前の主キーを主フィールドとして生成します。 このシステムは、MongoDB のドキュメントに記載されているアルゴリズムを採用しています。 その結果、HTTP 要求と応答からのデータを見ると、次のような例が表示されます。 MongoDB に $where 演算子がある場合は、自動的に実行されます。 クエリ システムは、JavaScript 式を含む文字列または完全な JavaScript 関数のいずれかを受け取ります。 結果を観察することで、Web アプリケーションが NoSQL インジェクションに対して脆弱であるかどうかを判断できます。 ゼロトラストなどの他のアプローチも、インジェクション攻撃の防止に役立ちます。

Nosql はインジェクションに対して脆弱ですか?

標準の SQL データベースとは対照的に、NoSQL データベースには一貫性の制限がほとんどありません。 整合性チェックとリレーショナル制約の数が多いため、スケーリングとパフォーマンスの利点は少なくなります。 NoSQL データベースが SQL 構文を使用しない場合でも、インジェクションに対して脆弱です。

Nosql データベースが主流になっている理由

さまざまな要因が NoSQL データベースの成長を後押ししています。 これらは一般に、従来のリレーショナル データベースよりも高速で柔軟性があります。 さらに、従来のデータベース管理ツールを必要としないため、俊敏性と応答性が向上します。

Uber の NoSQL データベースには、使いやすさに加えていくつかの利点があります。 このデータベースは、次の理由でリレーショナル データベースよりも高速です。 さらに、インデックスを使用する必要がないため、データ抽出を使用して適切な注文を見つけるフルフィルメント チームにとって有益です。 最後に、従来のデータベースよりも維持費が安くなります。

データ品質を高く保ちながら迅速な展開を必要とする組織は、NoSQL データベースの恩恵を受けることができます。

SQL インジェクション Nosql データベース

SQL インジェクションはコード インジェクション手法であり、データ駆動型アプリケーションを攻撃するために使用されます。この手法では、悪意のある SQL ステートメントが入力フィールドに挿入されて実行されます (データベースの内容を攻撃者にダンプするなど)。 NoSQL データベースは、通常、対応するリレーショナル データベースよりもスケーラブルでパフォーマンスが高い非リレーショナル データベースです。 NoSQL データベースは、大量のデータを迅速に処理する必要があるビッグ データ アプリケーションでよく使用されます。

Mongodb は SQL インジェクションの影響を受けません

MongoDB は NoSQL データベースであるにもかかわらず、PartiQL がほとんど支援を提供しないため、SQL インジェクション攻撃に対して脆弱です。 その莫大な可能性にもかかわらず、MongoDB は、Oracle や SQL Server などの従来のデータベース プラットフォームの代わりに使用すべきではありません。 SQL インジェクションは、最も一般的な Web セキュリティの欠陥の 1 つですが、最も悪質な欠陥の 1 つでもあるため、Web アプリケーションを使用するすべての人が真剣に受け止める必要があります。