Ataques Nosql: una amenaza para su base de datos

Publicado: 2022-12-06Los ataques Nosql se refieren a una clase de ataques que aprovechan las vulnerabilidades de las bases de datos Nosql . Estas bases de datos se utilizan a menudo para almacenar grandes cantidades de datos y, por lo tanto, son objetivos atractivos para los atacantes. Los ataques Nosql pueden provocar la divulgación de información confidencial, la eliminación o modificación de datos y la interrupción del servicio.

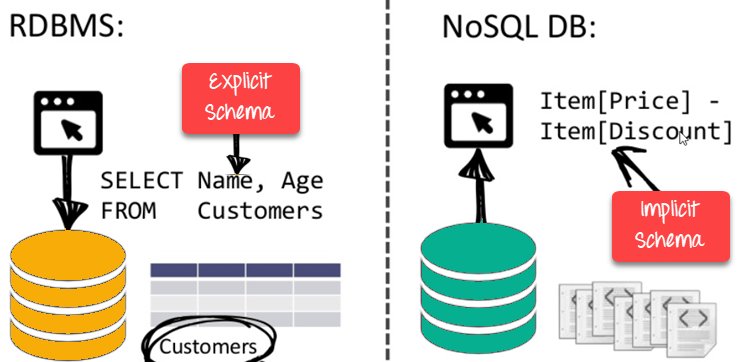

Los sistemas de bases de datos con formatos de datos más flexibles y sin compatibilidad con el lenguaje de consulta estructurado (SQL) se conocen como NoSQL. Un atacante puede obtener acceso no autorizado a datos confidenciales en la base de datos, alterar los datos o incluso comprometer el servidor o la base de datos subyacente mediante la inyección de archivos NoSQL. Las restricciones de consistencia de las bases de datos SQL generalmente son más relajadas en las bases de datos NoSQL que en otros tipos de bases de datos. Una inyección de NoSQL se produce cuando una consulta que suele realizar un usuario final no pasa los datos desinfectados. Las técnicas de inyección de SQL , en general, no funcionan con bases de datos NoSQL porque utilizan el mismo lenguaje de consulta. Como resultado, los piratas informáticos pueden secuestrar servidores y explotar vulnerabilidades que van más allá del alcance de los ataques de inyección estándar. El componente $where es un operador de consulta reservado que debe pasarse a las consultas para que se ejecuten en MongoDB.

Los errores de la base de datos son posibles si se cambia la construcción $where. Un atacante puede usar código malicioso en lugar del operador MongoDB para explotar la base de datos. El riesgo de ataques NoSQL es mayor que el de las inyecciones de SQL . Debe evitar el uso de entradas de usuario sin procesar en el código de su aplicación para evitar ataques de inyección NoSQL. Había versiones anteriores de MongoDB que eran menos seguras, pero también eran vulnerables a los ataques de inyección. Los firewalls de aplicaciones web de Imperva utilizan análisis de tráfico de clase mundial para detectar ataques a la capa de aplicaciones en tiempo real.

Usando una base de datos no relacional, los datos se pueden almacenar en un formato no tabular. NoSQL es más que una simple extensión de SQL. Los tipos de documentos, los tipos de clave-valor, los tipos de columna ancha y los gráficos son algunos de los más comunes.

¿Cuáles son los problemas con Nosql?

Hay algunos problemas potenciales con el uso de una base de datos NoSQL . Primero, hay una falta de estandarización entre las diversas ofertas de NoSQL. Esto puede dificultar la transferencia de datos y aplicaciones de una base de datos NoSQL a otra. En segundo lugar, las bases de datos NoSQL suelen ser menos maduras que sus contrapartes relacionales, lo que puede generar problemas de estabilidad y rendimiento. Finalmente, la falta de un esquema puede dificultar la consulta de datos en una base de datos NoSQL, especialmente si los datos son complejos o no están estructurados.

Se nos da más libertad en términos de bases de datos NoSQL. Cuando MongoDB agrega dos documentos con los mismos nombres de campo pero tipos distintos, se agregan de la misma manera. Si no obtenemos el esquema o el mapeo para un índice en Elasticsearch, tenemos que volver a indexar los datos. Se han reducido los márgenes de error. El rendimiento de un sistema está determinado por el modelado, la indexación y la representación de datos. No hay necesidad de errores relacionados con el hecho de que los datos en la tabla X ya están presentes y, por lo tanto, aún no están en la tabla Y (si es que los hay); simplemente usamos NoSQL para hacerlo. Debido a que no es seguro que el registro que cambió ya esté disponible desde otra parte de la aplicación, su código debe escribirse de una manera más defensiva. Se puede disuadir a los analistas de usar NoSQL si su análisis está limitado o no se unen.

La falta de transacciones ACID puede dificultar el uso de algunas aplicaciones. Si desea asegurarse de que todos sus cambios se completen correctamente, debe usar una base de datos diferente. Si desea asegurarse de que los datos sean siempre coherentes, deberá utilizar una base de datos más tradicional que admita transacciones ACID. Las bases de datos NoSQL son ideales para la gran mayoría de las aplicaciones debido a su amplia gama de opciones de almacenamiento de datos. Sin embargo, tienen algunas desventajas que deben tenerse en cuenta al utilizarlas.

Flexibilidad de datos, escalabilidad, alta disponibilidad, alto rendimiento

Puede lograr un alto grado de independencia de los datos respetando la flexibilidad de los datos, lo que mejora el rendimiento. Es posible manejar grandes conjuntos de datos teniendo en cuenta el rendimiento. También puede lograr una alta disponibilidad y rendimiento cuando utiliza el diseño de esquema adecuado.

¿Está Nosql a salvo de los ataques de inyección?

No existe una respuesta única para esta pregunta, ya que el nivel de seguridad proporcionado por las bases de datos Nosql varía según la implementación específica. Sin embargo, en general, las bases de datos Nosql se consideran más resistentes a los ataques de inyección que las bases de datos relacionales tradicionales. Esto se debe a que las bases de datos Nosql suelen utilizar un modelo de datos "orientado a documentos", que no se basa en el uso de consultas SQL para acceder a los datos. En cambio, se accede a los datos a través de una interfaz de programación de aplicaciones (API), que es menos susceptible a ataques que una interfaz basada en SQL.

Es una vulnerabilidad de seguridad que, como SQL Injection, se basa en fallas que no se explotan fácilmente. Un atacante puede ver o cambiar datos de back-end sin tener acceso a los datos de back-end al validar la entrada. Una base de datos NoSQL que emplea secuencias de comandos del lado del servidor para mejorar los datos es particularmente vulnerable a los ataques. Para validar los datos del usuario, el desarrollador debe identificar estructuras de datos no deseadas, como objetos y matrices, que se pueden usar para inyectar consultas NoSQL. Al utilizar modelos escritos, los usuarios pueden estar seguros de que sus datos se convertirán al tipo esperado sin tener que someterse a ninguna inyección. Además, se debe considerar el tipo de derechos de acceso otorgados a una aplicación.

Las bases de datos Nosql no son tan seguras como crees

MongoDB es una base de datos NoSQL que es segura, pero es vulnerable a los ataques de inyección SQL. Si utiliza una biblioteca de saneamiento como MongoDB, podrá proteger su base de datos de estos ataques. Las bases de datos NoSQL, por otro lado, carecen de las características de las bases de datos tradicionales, como la protección de inyección SQL y las transacciones ACID.

¿Cuál es el propósito de Nosql?

La industria de bases de datos NoSQL se fundó con la idea de que los grandes datos se podían manejar a través de su arquitectura fundamental. Cuando se utilizan bases de datos SQL para manejar aplicaciones a escala web, no se requiere ingeniería adicional. Puede encontrar un camino simple hacia la escalabilidad de datos aquí.

Una base de datos NoSQL, a diferencia de las bases de datos basadas en SQL, no incluye ningún componente basado en SQL. Se puede realizar una consulta sobre datos que no forman parte de la estructura de la base de datos relacional. Este período de rápido crecimiento de la computación en la nube, los grandes datos y las aplicaciones en línea requiere el desarrollo de bases de datos NoSQL como un medio para aumentar la velocidad y la flexibilidad. Las bases de datos de documentos, las bases de datos de valores clave, los almacenes de columnas anchas y las bases de datos de gráficos son los cuatro tipos principales de bases de datos NoSQL. Se requiere un alto nivel de potencia de procesamiento para manejar información en tiempo real en juegos, aplicaciones de entrenamiento físico y tecnologías publicitarias. Las bases de datos NoSQL basadas en gráficos se usan comúnmente para administrar las actividades de agregación y creación de enlaces entre nodos. Si es diseñador de productos, puede que no le resulte difícil seleccionar una base de datos NoSQL. No obstante, si desea dominar las bases de datos NoSQL, debe estar familiarizado con todas ellas. Hay muchos otros ejemplos, como CouchBase, HBase, Redis, Riak, MongoDB, Cassandra, Amazon SimpleDB y Lotus Notes.

La base de datos Hypertable NoSQL es una base de datos de código abierto diseñada para ejecutar grandes conjuntos de datos. Los tipos de datos incluyen texto, imágenes y datos estructurados, lo que los hace adaptables. MongoDB es una poderosa base de datos NoSQL con una gran cantidad de características que son ideales para aplicaciones de big data. Es una excelente opción para las organizaciones que necesitan administrar una amplia gama de tipos de datos porque es fácil de usar y puede manejar una amplia gama de tipos de datos.

¿Qué significa Sql Attack?

Una inyección SQL, también conocida como SQLi o SQL, es un tipo de vulnerabilidad en la que se crea un script malicioso utilizando un código SQL (lenguaje de consulta estructurado) para manipular una base de datos y obtener información valiosa.

Los atacantes pueden utilizar una inyección SQL para obtener acceso no autorizado a una base de datos de aplicaciones web. Si se ejecutan incorrectamente, las inyecciones de SQL pueden exponer la propiedad intelectual, los datos de los clientes o las credenciales administrativas de una empresa privada. Los sitios web son los objetivos más comunes porque utilizan una base de datos. Una inyección SQL ciega ocurre cuando los piratas informáticos intentan inyectar datos en una base de datos. Un SQLi inferencial puede tomar la forma de un SQLi booleano o de serie temporal. Por lo general, un SQLi fuera de banda solo se realiza cuando el servidor web es demasiado lento para manejar la consulta. ¿Cómo evito los ataques de inyección SQL en tiempo real?

Los escaneos de seguridad regulares detectarán y repararán las posibles vulnerabilidades antes de que se conviertan en amenazas graves. Una buena forma de garantizar la seguridad de las aplicaciones web es utilizar la validación de entrada, declaraciones preparadas y consultas parametrizadas. Existe un mayor riesgo de vulnerabilidad para lenguajes y sintaxis más antiguos. Alternativamente, puede sustituir MySQL por PDO.

Cuando se trata de la validación de entradas, es fundamental ser coherente. Esta solución no solo ayudará a prevenir ataques de inyección SQL, sino que también protegerá a los usuarios de otro tipo de vulnerabilidades. Tomarse el tiempo para examinar a fondo la entrada de los usuarios puede ayudar a mantener la información de nuestros usuarios segura y protegida.

Los ataques de inyección Sql están en aumento: así es como puede proteger su empresa

El ataque de inyección SQL se ha vuelto más común y las empresas deben tomar medidas para protegerse. Las empresas pueden evitar convertirse en víctimas de este tipo de ataques tomando algunas precauciones simples.

Prevención de inyección Nosql

La inyección de Nosql es un tipo de ataque en el que el atacante inserta un código malicioso en una consulta de Nosql para obtener acceso a los datos o modificarlos. Para evitar este tipo de ataque, la entrada debe validarse y escaparse antes de usarse en una consulta.

Esta vulnerabilidad se puede encontrar al usar una base de datos NoSQL en una aplicación web. Una falla de seguridad de la aplicación como esta permite a un atacante eludir la autenticación, extraer datos, modificar datos o incluso obtener el control total de la aplicación. Una consulta NoSQL generalmente se crea con JSON y puede incluir la entrada del usuario. Las inyecciones pueden causar estas inyecciones si esta entrada no se higieniza. Una consulta de MongoDB que utiliza el operador $where tiene el potencial de lanzar ataques NoSQL graves, incluidos los objetos de JavaScript. Debido a que el operador $where se evalúa como un código de JavaScript, un atacante podría pasar una cadena maliciosa con JavaScript arbitrario, como Siempre es preferible tratar la entrada del usuario como no confiable para evitar inyecciones de NoSQL .

¿Cuál de las siguientes implementaciones se puede realizar para evitar exploits de inyección Nosql?

Como solución a la vulnerabilidad de inyección de NoSQL , los campos de nombre de usuario y contraseña deben convertirse en cadenas.

¿Cuál es el método principal para defenderse de los ataques de inyección Sql y Nosql?

Las vulnerabilidades de inyección de SQL se pueden explotar al obtener acceso a la entrada de usuario desinfectada mientras se realizan consultas a la base de datos, como es el caso de los ataques de inyección de NoSQL. Para defenderse de los ataques de inyecciones de SQL, puede usar una biblioteca de saneamiento como MongoDB.

Prevenir las inyecciones de Nosql

La inyección NoSQL es un tipo de ataque en el que se inserta código malicioso en una base de datos NoSQL. Este código se puede usar para acceder y modificar datos, e incluso eliminar datos. La inyección NoSQL se puede utilizar para eludir las medidas de seguridad, como la autenticación y la autorización.

La transmisión de datos cambia la forma en que se interpretan los comandos en un sistema informático. Hay varios tipos de inyecciones disponibles, como XML, HTML, comandos del sistema operativo y NoSQL. En esta publicación de blog, veremos cómo identificar, probar y prevenir inyecciones de NoSQL en aplicaciones web. Una consulta de MongoDB intenta obtener una contraseña mayor que el nombre de usuario admin al acceder a una colección de usuarios de MongoDB. En estos ejemplos, podemos demostrar claramente el riesgo. Los casos más complejos se cubrirán a su debido tiempo. Algunas CVE (vulnerabilidades y exposiciones comunes) contienen inyecciones de MongoDB.

Es fundamental conocer y comprender la base de datos en la que está realizando pruebas específicas. MongoDB, por ejemplo, genera claves principales con el nombre _id como campo principal. Este sistema emplea un algoritmo descrito en la documentación de MongoDB. Como resultado, si observa los datos de las solicitudes y respuestas HTTP, verá ejemplos como este. Cuando MongoDB tiene un operador $where, se ejecuta automáticamente. El sistema de consulta recibe una cadena que contiene una expresión de JavaScript o una función completa de JavaScript. Al observar los resultados, puede determinar si su aplicación web es vulnerable a las inyecciones NoSQL. Otros enfoques, como la confianza cero, también pueden ayudar a prevenir los ataques de inyección.

¿Nosql es vulnerable a la inyección?

A diferencia de las bases de datos SQL estándar, las bases de datos NoSQL tienen menos restricciones de coherencia. Debido a la cantidad de controles de coherencia y restricciones relacionales, hay menos ventajas de escalamiento y rendimiento. Incluso si las bases de datos NoSQL no usan la sintaxis SQL, son vulnerables a la inyección.

Por qué las bases de datos Nosql están tomando el control

Una variedad de factores están impulsando el crecimiento de las bases de datos NoSQL. Por lo general, son más rápidas y flexibles que las bases de datos relacionales tradicionales. Además, no requieren herramientas tradicionales de administración de bases de datos, lo que les permite ser más ágiles y receptivos.

La base de datos NoSQL de Uber tiene varias ventajas además de su facilidad de uso. Esta base de datos es más rápida que una base de datos relacional por las siguientes razones. Además, no es necesario utilizar un índice, lo que es beneficioso para un equipo de cumplimiento que utiliza la extracción de datos para encontrar el pedido adecuado. Finalmente, es menos costoso de mantener que una base de datos tradicional.

Las organizaciones que requieren implementaciones rápidas al mismo tiempo que mantienen alta la calidad de los datos pueden beneficiarse de las bases de datos NoSQL.

Inyección Sql Bases de datos Nosql

La inyección de SQL es una técnica de inyección de código, utilizada para atacar aplicaciones basadas en datos, en la que se insertan declaraciones SQL maliciosas en un campo de entrada para su ejecución (por ejemplo, para volcar el contenido de la base de datos al atacante). Las bases de datos NoSQL son bases de datos no relacionales que suelen ser más escalables y de mayor rendimiento que sus contrapartes relacionales. Las bases de datos NoSQL se utilizan a menudo en aplicaciones de Big Data en las que se deben procesar rápidamente grandes volúmenes de datos.

Mongodb no es inmune a la inyección Sql

MongoDB, a pesar de ser una base de datos NoSQL, es vulnerable a los ataques de inyección SQL porque PartiQL brinda poca asistencia. A pesar de su enorme potencial, MongoDB no debe usarse en lugar de plataformas de bases de datos más tradicionales como Oracle o SQL Server. Aunque la inyección de SQL es una de las fallas de seguridad web más comunes, también es una de las más dañinas, por lo que todos los que usan una aplicación web deben tomarla en serio.