Sucuri WAF Yanlış Pozitifleri Neden Şerit Web Kancalarını Engellemeye Devam Ediyor ve Bunu Durduran Hassas IP Beyaz Listesi Düzeltmesi

Yayınlanan: 2025-11-13Çevrimiçi işlemler için Stripe'a güvenen işletmeler, kesintisiz webhook iletişiminin önemini biliyor. Ancak popüler bir web uygulaması güvenlik duvarı (WAF) olan Sucuri, meşru Stripe web kancalarını yanlışlıkla tehdit olarak tanımlamaya başladığında, sonuç ödeme kesintisi, başarısız işlemler ve gereksiz müşteri desteği yükü olabilir. Bu sinir bozucu senaryoyla mücadele ediyorsanız yalnız değilsiniz ve şükürler olsun ki bunun kesin bir çözümü var.

TL;DR

Stripe web kancalarınız yanlış pozitifler nedeniyle Sucuri WAF tarafından engelleniyorsa sorun genellikle uygunsuz IP beyaz listesi veya aşırı gayretli WAF kurallarından kaynaklanır. Stripe'ın sunucuları, WAF ayarlarınızda açıkça izin verilmesi gereken çeşitli IP'ler aracılığıyla dönüşümlü olarak çalışır. Sucuri güvenlik duvarınızı Stripe'ın resmi IP adresleriyle güncelleyerek ve belirli buluşsal kuralları devre dışı bırakarak, sorunu anında çözebilir ve sorunsuz web kancası işlevselliğini geri yükleyebilirsiniz.

Sorunu Anlamak: Sucuri WAF ve Yanlış Pozitifler

Sucuri, DDoS saldırılarına, web sitesi saldırılarına ve diğer kötü amaçlı faaliyetlere karşı güçlü bir savunma sağlar. Gelen HTTP isteklerini tarayarak ve uzaktan şüpheli görünen her şeyi engelleyerek çalışır. Bu, kötü aktörleri engellemek için mükemmel olsa da Stripe gibi meşru hizmetler webhook çağrıları gönderdiğinde geri tepebilir.

Stripe, başarılı ödemeler, başarısız işlemler, geri ödemeler ve abonelik değişiklikleri gibi önemli olayları sunucunuza bildirmek için web kancalarını kullanır. Bunlar müşteri kayıtlarının güncellenmesi, envanter yönetimi ve gelir takibi gibi süreçlerin otomatikleştirilmesi için gereklidir.

Sorun, Sucuri'nin kurallarının (özellikle SQL enjeksiyonunu veya kod enjeksiyonunu tespit etmeye çalışan buluşsal filtrelerin) Stripe'ın web kancası verilerini yanlışlıkla kötü amaçlı olarak sınıflandırmasıyla ortaya çıkıyor.

Bu sorunun yaygın belirtileri şunlardır:

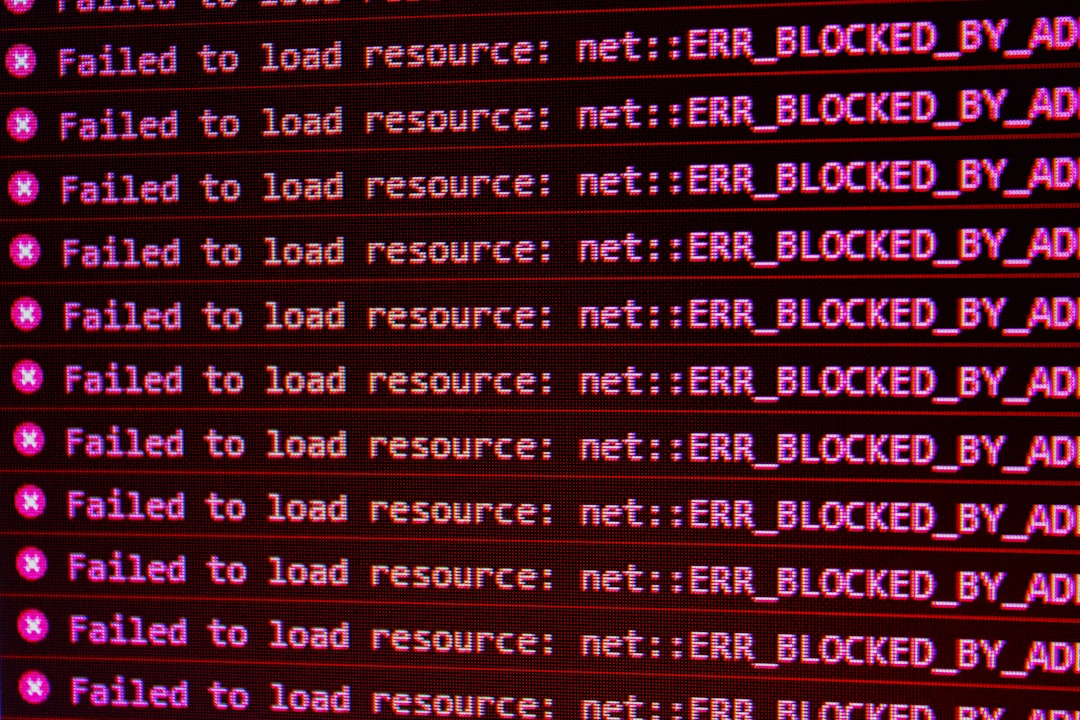

- Stripe kontrol panelinde tekrarlanan webhook dağıtım hataları gösteriliyor.

- Sunucu günlüklerinde Stripe'tan gelen POST isteği görünmüyor.

- Stripe, 403 Yasak veya zaman aşımı hataları nedeniyle istekleri birden çok kez yeniden dener.

- Webhook hatasıyla ilgili Stripe uyarısından e-posta bildirimleri.

Sucuri sitenizi koruyor olsa da, sonunda biraz fazla agresif davranabilir ve yapmaması gereken şeyleri engelleyebilir.

Kök Nedenin Belirlenmesi: Stripe'ın Tetiklediği Yanlış Pozitifler

Sunucu günlüklerini ve Sucuri'nin kontrol panelini daha derinlemesine incelediğimizde sorun daha da netleşti. Her Stripe webhook'u 403 Forbidden yanıtı alıyordu veya sunucuya erişmesi tamamen engelleniyordu. Sucuri'deki olay kayıtlarına bakıldığında aşağıdaki işaretler tekrar tekrar tetiklendi:

- SQLi sezgisel modeli

- İstek gövde boyutu eşiği aştı

- POST isteği hatalı biçimlendirilmiş JSON nedeniyle engellendi(JSON geçerli olsa bile)

Sucuri, gelişen bir algılama algoritması kullanır ve bazen Stripe'ın JSON verileri, bu buluşsal motorların algoritmik olarak şüpheli etkinlik olarak yanlış yorumladığı karakterler veya desenler (tırnak işaretleri, köşeli ayraçlar veya belirli anahtar kelimeler gibi) içerir. Bu, Sucuri'nin isteği işaretleyip bırakmasına ve isteğin uygulamanıza ulaşmasına asla izin vermemesine neden olur.

Bu, özellikle büyük hacimli işlemlerin bir web kancası seli yarattığı ve bunların çoğunun hiçbir yere varmadığı promosyon kampanyaları sırasında sorunluydu.

Doğru Çözüm: Hassas IP Beyaz Listesi

Güvenlik duvarını geçici olarak devre dışı bırakmak veya tüm dünyayı webhook URL'leri için beyaz listeye almak cazip gelse de, bu bir güvenlik kabusu. Doğru ve güvenli düzeltme birkaç stratejik adımı içerir:

1. Stripe'ın Resmi IP adreslerini alın

Stripe, web kancalarının kaynaklandığı IP aralıklarının bir listesini yayınlar. Bu liste resmi belgelerinde mevcuttur ve düzenli olarak güncellenmektedir.

Yazım itibarıyla örnek IP'ler aşağıda verilmiştir (NOT: bunlar değişir, her zaman resmi kaynağı kontrol edin):

3.18.12.63 3.130.192.231 13.235.14.237 13.235.122.149 18.211.135.69 35.154.171.200 52.15.183.38

2. Sucuri'nin Kontrol Paneline Giriş Yapın

Sucuri güvenlik duvarı ayarlarınıza gidin ve Erişim Kontrolüaltındaki Beyaz Liste bölümünü bulun. Burada, tüm WAF kontrollerini atlayarak, izin vermek istediğiniz tam IP'leri manuel olarak girebilirsiniz.

3. Stripe'ın tüm IP'lerini Beyaz Listeye ekleyin

Stripe tarafından sağlanan her bir IP bloğunun beyaz listeye eklendiğinden emin olun. Sucuri zorlu bir eşleşme gerçekleştirir; bu nedenle tek bir IP'nin bile eksik olması, rastgele webhook etkinliklerinin aralıklı olarak başarısız olmasına neden olabilir.

4. Webhook Uç Noktası için Engellenen Eylemleri Devre Dışı Bırakın

Sucuri'ninURL yolları yapılandırmasında, web kancası dinleyici uç noktanızı (örneğin, /stripe/webhook) ekleyebilir ve yalnızca bu yol için belirli WAF kurallarını devre dışı bırakabilirsiniz. Bu, güvenlik duvarının genel olarak kapatılmasını önlerken Stripe'ın isteklerinin gereksiz yere engellenmemesini sağlar. Buradaki en yararlı ayar şudur:

- Söz konusu yol için buluşsal filtrelemeyi devre dışı bırakın.

- Stripe etkinlikleriniz meta veri ağırlıklı yükler içeriyorsa daha büyük POST gövde boyutlarına izin verin.

Bu, uç noktanın karmaşık JSON yüklerini müdahale olmadan kabul etmesini sağlayacaktır.

Bonus İpucu: Stripe'ın İmza Sırrını Kullanın

Stripe'ın IP'lerini beyaz listeye ekledikten sonra bile alınan her webhook isteğinin orijinalliğini doğrulamak yine de akıllıca olacaktır. Stripe, sunucunuzun web kancası yüklerini kriptografik olarak doğrulamasına olanak tanıyan bir imzalama sırrı sağlar.

Bu, başka bir kaynak Stripe'ın IP'lerini taklit edip webhook URL'nize ulaşsa bile (olası değil ama mümkün), isteklerinin imza doğrulamasında başarısız olmasını sağlamaya yardımcı olur. Uygulamak için Stripe'ın buradaki kılavuzunu izleyin.

Etkisi: Doğru Beyaz Listeye Alma Sorunu Çözüldü

Stripe'ın tüm IP'lerini Sucuri güvenlik duvarı içinde yapılandırdıktan ve webhook uç noktası için WAF kuralı davranışını ayarladıktan sonra sorun tamamen ortadan kalktı. Web kancaları anında onaylanmaya başladı, Stripe'ın yeniden deneme mekanizması artık etkin değildi ve hiçbir olay kaybolmadı.

İş akışı ve kullanıcı deneyimi açısından —

- Müşteriler gecikmiş ödeme onaylarını görmeyi bıraktı.

- Başarısız aboneliklerle ilgili destek biletleri kesildi.

- Yeni kullanıcı hesabı oluşturma gibi arka uç otomasyonları yeniden güvenilir şekilde çalıştı.

Otomasyon Üzerine Bir Not

Stripe'ın IP listesi değişebileceğinden, güncellemeleri kontrol etmek için üç aylık bir takvim hatırlatıcısı ayarlamak iyi bir fikirdir. Ne yazık ki Sucuri, API tabanlı beyaz liste otomasyonu sunmadığından süreç manuel olarak kalır. Başka bir başarısız webhook teslimatı turundan kaçınmak istiyorsanız, bu konuda proaktif olmak hayati önem taşır.

Son Düşünceler

Sucuri WAF, web mülklerinizi güvende tutmak için güçlü bir araçtır ancak hiçbir güvenlik sistemi kusursuz değildir. Yanlış pozitifler, özellikle Stripe gibi meşru hizmetlerde, gerçek iş sürtüşmelerine neden olabilir. Doğru IP'lerle ve biraz WAF kuralı özelleştirmesiyle ödeme işleminizi akıcı ve güvenli tutabilirsiniz.

Unutmayın:Güvenlik, işlevsellikten ödün vermek zorunda değildir. Dikkatli bir konfigürasyonla her ikisini de uyum içinde tutabilirsiniz.