كيفية تأمين موقع على شبكة الإنترنت؟ (دليل أمان الموقع النهائي 2021)

نشرت: 2020-06-06أتساءل كيف تؤمن موقع الويب الخاص بك؟ لا تقلق. لدينا دليل أمان موقع الويب المثالي لعام 2021 لتتمكن من إطلاعه.

الإنترنت مليء بالهجمات الضارة والفيروسات التي يمكنها السيطرة على نظامك ومواقعك في أي وقت. وفقًا لـ WebARX ، يتم اختراق 30000 موقع ويب جديد ويتم تسريب البيانات يوميًا في المتوسط.

مع تزايد الهجمات الإلكترونية وخروقات البيانات ، أصبح من المهم الآن أكثر من أي وقت مضى حماية أمان موقعك.

لإرشادك حول كيفية الحفاظ على أمان موقعك ، قمنا بإعداد دليل أمان موقع الويب المحدد البسيط هذا من أجلك.

ما هو أمن الموقع؟ - تعريف

موقع الويب الخاص بك هو في الأساس مجموعة ضخمة من البيانات والمعلومات الخاصة بك. إذا تم اختراق موقعك ، فقد يؤدي ذلك إلى مشاكل مختلفة لحياتك الشخصية وحياة الشركة. يمكن أن يسيء المتسللون استخدام بياناتك ويتسببون في إحداث ضرر مختلف لشركتك أو عملك أو موقعك.

ومن ثم ، فإن أمان موقع الويب هو بلا شك أهم شيء في هذا الوقت من الهجمات الإلكترونية والتهديدات المستمرة.

بعبارات بسيطة ، يعني أمان موقع الويب الحفاظ على موقع الويب الخاص بك آمنًا لنفسك ولمستخدمي / زوار موقعك. يشير إلى الأساليب والتدابير العامة لحماية موقع الويب التي يتم تنفيذها لتأمين موقع الويب.

يشمل أمان الموقع ؛

- كشف وحل المشكلات الأمنية

- وكذلك منع الهجمات والتهديدات الخبيثة والرد عليها.

باختصار ، أمان الموقع عبارة عن مجموعة من القواعد والأساليب التي تساعدك على تنفيذ تدابير أمنية مختلفة لتأمين موقعك من التهديدات الأمنية والهجمات الإلكترونية.

لماذا يعتبر أمان الموقع مهمًا جدًا؟ (أهم 5 أسباب)

أمان موقع الويب أكثر أهمية من أي وقت مضى. إنه أحد الأشياء الحاسمة التي يجب أن تهتم دائمًا بموقعك.

أتعجب لماذا؟ فيما يلي بعض أهم أسباب أهمية أمان الموقع.

ط) لحماية بيانات العملاء والشركات.

يحتوي موقع الويب الخاص بك على العديد من البيانات والمعلومات المهمة حول شركتك أو موظفيك أو حتى حياتك الشخصية. هذه معلومات بالغة الأهمية يجب عليك حمايتها من الأشخاص السيئين.

إذا وجد المتسللون هذه المعلومات بأي وسيلة ، فيمكنهم بسهولة الوصول إلى المزيد من المعلومات المهمة وكلمات المرور وتفاصيل بطاقات الائتمان الخاصة بك وإساءة استخدامها. أيضًا ، يمكنهم انتهاك خصوصية كل شخص مرتبط بالشركة. والأسوأ من ذلك ، يمكن للقراصنة استغلال بيانات العملاء لاستهدافهم مباشرة.

يستطيع المتسللون أيضًا الوصول إلى المعلومات السرية المختلفة للشركة والتي يمكن تسريبها بسهولة. يمكنهم أيضًا إساءة استخدام هذه المعلومات لتحقيق المزيد من الأرباح. والأسوأ من ذلك كله ، يمكنهم إغلاق موقعك بالكامل وإخراجك من العمل.

ب) يؤثر على سمعة موقعك وثقته.

يؤثر امتلاك موقع آمن بشكل كبير على كيفية إدراك الزائرين للموقع على أنه جدير بالثقة وأصيل. الشركة التي يكون موقعها غير آمن تفقد سمعتها في نظر المستهلكين. يمكن أن يتسبب هذا في فقدان موقع الويب لعدد كبير من الزيارات والعملاء المخلصين.

ج) لحماية موقعك من القائمة السوداء لكبار المسئولين الاقتصاديين.

ربما رأيت رسالة "قد يؤدي موقع الويب هذا إلى الإضرار بجهاز الكمبيوتر" عند زيارة بعض مواقع الويب. وذلك لأن الموقع ليس آمنًا ومن المحتمل أن يحتوي على برامج ضارة.

تهدف محركات البحث إلى تزويد المستخدمين بأكثر البيانات أمانًا وموثوقية. إنهم يعملون دائمًا على إظهار أفضل نتيجة للمستخدمين. بسبب مشاكل الأمان في المواقع غير الآمنة ، فإن محركات البحث في القائمة السوداء تلك المواقع وإزالتها من قائمة نتائج محرك البحث المحتملة.

يتم عرض هذه المواقع مع صفحة تحذير تجعل العديد من المستخدمين يتجنبونها. نتيجة لذلك ، يتجنب 85٪ من المتسوقين عبر الإنترنت المواقع غير الآمنة.

يعتبر الموقع الآمن موثوقًا به وجديرًا بالثقة مما يساعد على زيادة حركة المرور بسرعة. وهو بالضبط عكس الموقع غير الآمن. لذلك ، يعد امتلاك موقع آمن أمرًا مهمًا للموقع لينمو بسرعة ويتجنب تهديدات أمان الويب الشائعة.

رابعا) لوقف تحويل حركة المرور وتعطيل موقعك.

الإنترنت مليء بالفيروسات والبرامج الضارة التي تساعد المتسللين على الوصول إلى مواقع الويب. إذا لم يكن موقعك آمنًا بما يكفي ، فيمكنهم اختراق موقعك بسهولة أيضًا.

بمجرد اختراق موقعك ، فإن السيطرة الكاملة ستكون في أيدي المخترقين. يمكنهم بسهولة تحويل حركة المرور الخاصة بك إلى مواقع ويب مختلفة ، أو نشر محتوى غير مرغوب فيه ، أو حتى إغلاق موقعك.

v) يتزايد عدد مواقع الويب التي يتم اختراقها بسرعة.

يتزايد متوسط عدد الهجمات على مواقع الويب كل عام. أظهرت دراسة أن هناك هجومًا واحدًا من المتسللين كل 39 ثانية وأن حوالي 43٪ من الاختراقات تستهدف الشركات الصغيرة. إذا تم اختراق الشركات الصغيرة مرة واحدة ، فإنها بالكاد تستطيع العودة إلى أقدامها بسهولة.

على الرغم من أن الهجمات لا تعني دائمًا عمليات اختراق ناجحة ، إلا أن البقاء في حالة تأهب واستخدام الإجراءات الأمنية أمر بالغ الأهمية.

كيف يتم اختراق مواقع الويب؟ (10 طرق رئيسية)

مع مرور الوقت ، طور المتسللون والمهاجمون تقنياتهم في مهاجمة النظام واختراقه. هناك العديد من الطرق المختلفة التي يمكن من خلالها اختراق موقع الويب. يكاد يكون من المستحيل تتبع كل طريقة وتجنبها.

ولكن هناك بعض الطرق الشائعة التي يتبعها المتسللون لاقتحام موقع ويب. لنتحدث عن الطرق الرئيسية التي يتم بها اختراق مواقع الويب.

1. هجوم DoS / DDoS

يتم تنفيذ هجمات رفض الخدمة (DoS) من قبل المتسللين لربط موارد الموقع. هذا الهجوم يقيد المستخدمين من الوصول إلى الموقع. يشن بروتوكول أو نظام إنترنت واحد الهجوم الذي يغمر الموقع بعدد هائل من حركة المرور الوهمية مما يجعل موارده غير قابلة للوصول إلى عامة المستخدمين.

على الرغم من فعاليتها في وقتها ، يمكن للعديد من الأنظمة والمواقع التغلب بسهولة على هجوم DoS اليوم. لقد تطور هجوم DoS إلى هجوم أكثر تعقيدًا يسمى هجوم رفض الخدمة الموزع (DDoS). يهاجمون موقعًا باستخدام عدد كبير من الأجهزة المصابة تسمى botnets.

على سبيل المثال ، إذا كنت تتلقى عددًا غير طبيعي من الزيارات على موقعك ، فقد تكون في منتصف هجوم DDoS. يمكن للمهاجمين إغراق موقعك بمساعدة شبكات الروبوت هذه ثم استخدام الثغرة الأمنية وضياع الوقت أثناء الاتصال بالإنترنت لاستغلال موقعك والسيطرة الكاملة عليه.

2. البرامج الضارة والفيروسات

البرامج الضارة ، وهي اختصار للبرامج الضارة ، والفيروسات هي أكثر الطرق شيوعًا والأكثر استخدامًا لاختراق مواقع الويب. لا بد أن يصادف الأشخاص العديد من المواقع والإعلانات والمواقع الإلكترونية المشبوهة التي قد تنقل البرامج الضارة. تمكن البرامج الضارة المتسلل من شن هجمات مختلفة أخرى.

يمكنهم بسهولة استخدام موارد موقعك ، والوصول إلى المعلومات السرية ، وكذلك أنظمة زوار موقعك. هذا يضع خصوصية ومعلومات الشركة والزوار المرتبطين بالموقع في خطر كبير.

في حالة عدم توفر تصفية التعليقات الآمنة لموقعك ، يمكن للقراصنة التعليق على التعليمات البرمجية الضارة التي يمكنها الوصول بسهولة إلى النظام. يمكنهم استخدام البرامج الضارة كبوابة إلى موقعك والتحكم الكامل.

3. هجوم XSS

هجمات البرمجة النصية عبر المواقع (XSS) هي نوع من هجوم الحقن. يقوم المتسللون والمهاجمون بحقن تعليمات برمجية ضارة في موقع ويب موثوق به باستخدام تطبيقات الويب. تكون هذه الأكواد الخبيثة عمومًا في شكل نص برمجي من جانب المستعرض لا يتم اكتشافه على أنه أي نوع من أنواع الهجوم من قبل النظام.

يمكن للقراصنة حقن موقعك بأكواد ضارة تقوم المتصفحات بتشغيلها. سيسمح ذلك للمتسللين باختطاف البيانات الحساسة وملفات تعريف الارتباط المخزنة في تطبيق الويب. يمكن للهجوم أيضًا تغيير محتوى HTML أو إعادة توجيه المستخدمين إلى صفحة مختلفة.

4. حقن SQL

يعد حقن لغة الاستعلام الهيكلية (SQL) أحد أكثر هجمات حقن التعليمات البرمجية شيوعًا والتي تستهدف بشكل مباشر قاعدة بيانات الموقع ولديها القدرة على تدميرها. يقوم المهاجمون بحقن أوامر SQL في إدخال مستوى البيانات ويقوم الموقع بتنفيذها.

إذا كان موقع الويب الخاص بك يسمح للمستخدمين بالبحث عن المنتجات أو الوصول إلى جزء من قاعدة البيانات ، فهذا هو المكان الذي يكون فيه SQLi أكثر احتمالًا. على سبيل المثال ، يمكن للقراصنة إدخال أجزاء معينة من التعليمات البرمجية لفرض تنفيذ أوامر مختلفة للوصول إلى البيانات السرية. يسمى هذا الرمز الحمولة الخبيثة.

يدخل المتسللون هذه الحمولة الضارة في مربع إدخال بحث موقعك. وباستخدام الكود والأمر الصحيحين ، يمكن للمهاجم التدخل في استعلامات قاعدة البيانات وعرض البيانات الحساسة المخزنة في قاعدة البيانات. يمكن أن يساعد هذا المهاجمين في استرداد معلومات مختلفة لمزيد من الاستغلال والهجمات.

5. مراقبة الدخول

يمكن أن يؤدي الوصول إلى منطقة إدارة الموقع أو الخادم إلى اختراق موقع الويب بسهولة. إذا كان المتسلل قادرًا على تجاوز جزء المصادقة والتفويض ، فيمكنه الوصول تمامًا إلى التحكم في موقعك.

على وجه الخصوص ، إذا كان المتسلل قادرًا على تخمين بيانات اعتماد تسجيل الدخول الخاصة بك عن طريق استخدام الهندسة الاجتماعية أو البرامج ، فيمكنه حينئذٍ الحصول على معلومات سرية متنوعة. يمكنهم بسهولة السيطرة على موقعك.

يمتلك المهاجمون موقعك بشكل أساسي إذا تمكنوا من التحكم فيه. سيكونون قادرين على تسريب البيانات السرية واستخدامها لمزيد من الاختراقات والمزيد. ينشر المتسللون طرقًا جديدة ومختلفة للتحكم في الوصول إلى المواقع. لكن الشكل الأكثر شيوعًا هو هجوم القوة الغاشمة.

6. مآثر طبقة النقل

قد يتضمن نقل البيانات بين مواقع الويب وخوادم الويب معلومات سرية ومهمة مختلفة. غالبًا ما ينقلون بيانات مثل تفاصيل المصادقة وتفاصيل بطاقة الائتمان وتفاصيل تسجيل الدخول والمزيد.

على سبيل المثال ، إذا تمكن المهاجمون من استغلال ثغرة أمنية في طبقة النقل ، فيمكنهم خداع مستخدمي الموقع وإعادة توجيههم إلى موقع ضار. يمكن للمتسللين الوصول إلى البيانات السرية واسترداد المعلومات حتى لو كانت مشفرة.

يمكن للمهاجمين بدء هجمات مختلفة مثل هجوم Man-in-the-middle (MITM) لاسترداد مفتاح فك التشفير إذا حددوا الثغرة الأمنية في طبقة النقل. يمكنهم الآن الوصول إلى البيانات المشفرة من الموقع وفك التشفير باستخدام المفتاح.

7. استخدام استضافة الويب غير الآمنة

تعد استضافة الويب مهمة جدًا لأمان موقع الويب. تتمتع خدمات استضافة الويب المختلفة بأمان جيد ضد أنواع مختلفة من المشكلات مثل حماية DDoS وتشفير SSL وما إلى ذلك. ولكن لا تتخذ جميع شركات الاستضافة تدابير أمنية على قدم المساواة ، لذلك يجب عليك اختيار استضافة الويب بعناية.

يمكن أن يؤدي استخدام استضافة الويب غير الآمنة أيضًا إلى زيادة فرص تسرب البيانات مما قد يؤدي إلى جعل موقعك عرضة للخطر. إذا لم تكن استضافتك آمنة بدرجة كافية ، فيمكن للقراصنة الوصول إلى موقعك.

على سبيل المثال ، يمكن للقراصنة الدخول إلى قواعد بيانات منصة استضافة الويب غير الآمنة من خلال أنواع مختلفة من الهجمات. سيؤدي ذلك إلى ترك جميع بيانات مواقع الويب المرتبطة بالمنصة عرضة للخطر. يمكنهم استخدام هذه البيانات لنشر هجمات الأمان الأساسية بسهولة على موقعك.

8. استخدام كلمات مرور ضعيفة

إذا كان المتسلل أو المهاجم قادرًا على الوصول إلى اسم المستخدم وكلمة المرور الخاصين بك ، فيمكنهم بسهولة التحكم في موقعك. يؤدي استخدام كلمات المرور الضعيفة إلى جعل موقعك عرضة للمهاجمين وهجمات القوة الغاشمة.

على سبيل المثال ، يمكن للمتسللين استخدام أنواع مختلفة من البرامج أو الهندسة الاجتماعية لإجبارهم على الوصول إلى كلمة المرور الخاصة بك. تجعل كلمات المرور الضعيفة المهمة سهلة على المتسللين ويدخلون إلى موقعك باستخدام بيانات الاعتماد في أي وقت من الأوقات.

يمكن أن يساعد استخدام مديري كلمات المرور في إنشاء كلمات مرور قوية والحفاظ عليها آمنة. لذلك ، من المهم جدًا أن يكون لديك تفاصيل تسجيل دخول آمنة لتجنب تخمين كلمة المرور الخاصة بك أو اختراقها بسهولة.

9. ثغرات البرامج

قد تحتوي بعض البرامج أحيانًا على أخطاء وثغرات غير معروفة للمطور. المتسللون بارعون جدًا في استغلال الأخطاء في البرامج لمزاياها. تتسبب مشكلات الأمان هذه في البرنامج في أن يكون النظام عرضة للهجمات والاستغلال.

على سبيل المثال ، قد يكون برنامج معين عرضة لبعض البرامج الضارة. إذا كنت تستخدم هذا البرنامج المحدد ، فيمكن للقراصنة استغلال الثغرة الأمنية للوصول إلى موقعك.

وبالتالي ، يستطيع المهاجمون نشر العديد من الهجمات مثل Remote File Inclusion (RFI) و SQL injection و Local File Inclusion (LFI) والمزيد. تساعد هذه الهجمات المهاجمين على السيطرة الكاملة على الموقع.

10. تكامل الطرف الثالث

يعد تكامل الجهات الخارجية أمرًا شائعًا جدًا لمواقع الويب. على سبيل المثال ، يمكنك إجراء تكامل مع جهة خارجية لتحقيق الدخل عبر الإعلانات. لكن هذا يمكن أن يجعل موقعك معرضًا للخطر للغاية من منظور الأمان.

يتم منح عمليات تكامل الجهات الخارجية هذه قدرًا أكبر من التحكم في الموقع لتحسين الأداء. لكنهم عرضة للإصابة أيضًا. إذا نجح المتسللون في إصابة عمليات الدمج هذه مع البرامج الضارة والفيروسات ، فيمكنهم أيضًا اختراق موقعك بسهولة.

على سبيل المثال ، يمكن للقراصنة الدخول إلى امتداد غير آمن وإصابته ببرامج ضارة خطيرة. إذا أضفت هذه الإضافات إلى موقعك ، فيمكن للبرامج الضارة الاستيلاء بسهولة على الموقع ومنح السلطة للمتسلل.

ما هي التهديدات الأمنية الشائعة على موقع الويب؟

هناك العديد من التهديدات الأمنية التي يجب أن تكون حذرًا منها. قد يخترق البعض موقعك ونظامك للسيطرة بينما قد يحصل البعض على معلوماتك أو بياناتك. من المهم جدًا أن تكون على دراية بالتهديدات الأمنية الشائعة التي غالبًا ما يتم تجاهلها من قبل عامة الناس.

1. البريد العشوائي

البريد العشوائي عبارة عن رسائل أو تعليقات غير مرغوب فيها وغير مرغوب فيها يتم إرسالها جماعيًا. لا بد أن يتلقى موقع الويب الخاص بك كميات متعددة من البريد العشوائي كلما زاد نموه. يقوم المتسللون بدمج المحتوى الضار في شكل عناوين URL في تلك الرسائل غير المرغوب فيها. يصبح أي شخص ينقر على عنوان URL للبريد العشوائي ويتابعه عرضة لهؤلاء المهاجمين.

من المهم جدًا التحقق من الرسائل غير المرغوب فيها في موقعك والتحكم فيها لحماية بيانات عملك وبيانات عملائك.

2. تسجيل مجال WHOIS

عندما تحصل على مجال لموقعك ، فأنت مطالب بالإفصاح عن بعض المعلومات عنك أو عن شركتك. يتم تسجيل هذا في بيانات WHOIS. تحتوي هذه المعلومات على التفاصيل الشخصية الخاصة بك وتفاصيل موقع الويب الخاص بك.

يمكن للقراصنة الحصول على هذه المعلومات واستخدامها لاستغلال مواقعك أو تسريبها للجمهور مما قد يتسبب في مزيد من المشاكل والقضايا.

3. التشويه

التشويه هو هجوم يستغل فيه المهاجمون نقاط الضعف في الموقع ويستبدلون محتوى موقعك بمحتوى ضار. عندما يدخل الزوار إلى موقعك ، يتم عرض محتويات ضارة متنوعة في الجزء العلوي من موقعك.

يمكن أن يؤثر ذلك بشكل خطير على سمعتك كشركة. يتم تنفيذ هذه الهجمات في الغالب من قبل المهاجمين والمفسدين لنشر رسائل الكراهية أو وجهات النظر المختلفة حول الموضوعات المثيرة للجدل.

4. Pharming

Pharming هو هجوم يعيد توجيه حركة مرور الموقع إلى موقع مزيف للحصول على معلومات سرية منه. يقوم المهاجمون في الغالب بتغيير الملف المضيف في كمبيوتر الضحية عن طريق نشر البرامج الضارة واستهداف تفاصيل بطاقة الائتمان الخاصة بالضحية وكلمات المرور والتفاصيل الأخرى.

في الهجوم ، تتم إعادة توجيه الضحية إلى موقع مزيف متطابق ويطلب بيانات اعتماده. يكشف العديد من الضحايا ، غير المعروفين بالهجوم ، عن معلوماتهم السرية مما يجعلهم عرضة لمزيد من الهجمات.

5. انتزاع الفدية

فيروسات الفدية عبارة عن هجوم من البرامج الضارة يهاجم الزوار بطرق مختلفة. يتسللون إلى النظام ويقيدون الوصول أو يغيرون محتوى الملف. ثم كما يوحي الاسم ، اطلب رسوم فدية مقابل حل مشكلات أجهزة الكمبيوتر الخاصة بهم.

غالبًا ما يختار المهاجمون قسم التعليقات في أحد المواقع كأرضهم لإرسال البرامج الضارة إلى البريد العشوائي. من المهم جدًا كمستخدم أن يكون حذرًا من الرابط الذي يزوره وكمالك للموقع أن يتمتع بالحماية المناسبة له.

6. هجوم CSRF

تزوير الطلب عبر المواقع (CSRF) هو ثغرة أمنية على الويب تسمح للمهاجم بخداع المستخدمين لتنفيذ إجراءات لا يقصدونها. يرسل المهاجمون طلبًا ضارًا إلى تطبيق ويب من المستخدمين المصادق عليهم. كما هو الحال في برامج الفدية ، يقوم المهاجمون بإرسال رسائل غير مرغوب فيها إلى الروابط الضارة ويصيبون المستخدمين.

الآن ، عندما يرسل المستخدمون المصابون ولكن الأصليون طلبًا إلى موقع ويب أو تطبيق ويب ، يتدخل المهاجمون في هجوم CSRF ويغيرون الطلب إلى طلب ضار.

7. حذف ملف عرضي

على الرغم من أنه ليس هجومًا متسللًا ، إلا أن حذف الملف العرضي هو أحد أكثر التهديدات الأمنية شيوعًا التي يقع فيها مسؤولو مواقع الويب.

يتطلب تشغيل موقع ويب مجموعات من الملفات والمجلدات التي تحتوي على محتوى ومعلومات موقعك. ماذا لو حذفتهم عن طريق الخطأ؟ سوف يختفي موقع الويب الخاص بك!

يمكن أن يشكل هذا الحذف العرضي للملفات تهديدًا كبيرًا بدون حل مناسب. ولكن مع وجود احتياطات مثل النسخ الاحتياطية ، يمكن أن تنقذ حياتك من خلال السماح لك باستعادة موقعك.

8. القائمة السوداء لكبار المسئولين الاقتصاديين

تم تحسين محركات البحث لعرض المواقع الأكثر أمانًا وذات الصلة أعلى صفحات النتائج الخاصة بها. لذلك ، إذا كان الموقع يحتوي على سجل أمان سيئ ، فسيتم إدراجه في القائمة السوداء بواسطة محركات البحث. تسمى هذه الظاهرة القائمة السوداء لكبار المسئولين الاقتصاديين.

هذا في الواقع ليس تهديدًا أمنيًا ولكنه تحذير من محركات البحث إليك. إذا كان موقعك مدرجًا في القائمة السوداء ، فستوقف محركات البحث المحتوى الخاص بك من الظهور على صفحات النتائج الخاصة بهم. وبالتالي ، ستفقد كل حركة المرور العضوية.

يهاجم المتسللون أيضًا المواقع لتقليل ترتيب المواقع المنافسة المباشرة في نتائج البحث.

9. خطأ في التكوين الأمني

يعد التهيئة الخاطئة للأمان تهديدًا شائعًا آخر لأمان موقع الويب الخاص بك. يستخدم موقع الويب أنظمة وتطبيقات مختلفة مع تكوينات الأمان الخاصة بها. على سبيل المثال ، خوادم الاستضافة وبرامج مواقع الويب والمكونات الإضافية والتطبيقات.

إذا لم يكن التكوين مناسبًا ، فسيؤدي ذلك إلى فتح العديد من نقاط الضعف أمام المتسللين لاستغلالها والدخول إليها.

كيفية تأمين موقع على شبكة الإنترنت؟ (أفضل 15 نصيحة لحماية موقعك)

كما تعلم بالفعل ، هناك عدة أنواع من الهجمات الأمنية التي من المحتمل أن تفسد موقعك وتغلق عملك تمامًا.

ولكن يمكنك إبقاء هذه التهديدات تحت المراقبة وتجنب الهجمات إذا قمت بتنفيذ بعض الإجراءات الأمنية على موقع الويب الخاص بك. لا يؤدي اتباع ممارسات الأمان هذه إلى الحفاظ على موقع الويب الخاص بك آمنًا فحسب ، بل يساعد أيضًا في الحفاظ على مصداقية علامتك التجارية قوية بين المستخدمين.

نوصيك بشدة بتنفيذ هذه الإجراءات على موقعك. دعونا نتحقق منها.

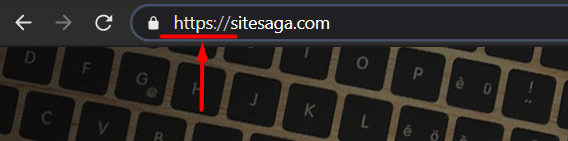

1. تثبيت شهادات SSL

أول شيء يجب عليك فعله هو الحصول على شهادة طبقة مآخذ التوصيل الآمنة (SSL) لموقعك.

SSL هي التقنية القياسية لنقل البيانات بأمان بين خادم الويب والمتصفح. هذا يضمن أن المعلومات التي يتم تمريرها بين المستخدمين وموقعك مشفرة (خاصة) وآمنة.

على سبيل المثال ، قد يقوم مستخدمو موقعك بإدخال معلومات مثل رسائل البريد الإلكتروني وتفاصيل بطاقة الائتمان وما إلى ذلك. سيتم نقل هذه المعلومات إلى خادم الويب بعد إرسالها. تحمي طبقة المقابس الآمنة هذه العملية عن طريق التشفير.

يمكنك الحصول على شهادة SSL من مسجل المجال الخاص بك أو من شركات توفير SSL الأخرى. تقدم بعض الشركات مثل Let's Encrypt SSL مجانًا.

لمعرفة ما إذا كان موقعك يحتوي بالفعل على SSL ، يمكنك ببساطة التحقق من عنوان URL الخاص به. إذا كان يبدأ بـ "https: //" ، فهذا يعني أنه معتمد من SSL. إذا كان يحتوي على "http: //" فقط بدون "s" ، فيجب أن تحصل عليه بسرعة.

يعد استخدام SSL أكثر أهمية في الوقت الحاضر لأن أحدث المتصفحات مثل Google Chrome تُظهر "غير آمن" للمواقع التي لا تستخدم SSL.

2. استخدم كلمات مرور قوية وآمنة

واحدة من أكثر الطرق شيوعًا التي يستخدمها المتسللون للسيطرة على موقع الويب الخاص بك هي عن طريق فرض كلمة المرور الخاصة بك والتخمين. يستخدم المهاجمون عددًا من الأساليب والهندسة الاجتماعية لجمع معلومات عنك للحصول على بيانات الاعتماد.

لتجنب ذلك ، من المهم جدًا أن يكون لديك كلمة مرور آمنة وقوية لتسجيل الدخول إلى موقعك. يجب ألا تستخدم كلمات مرور يسهل تخمينها وتبحث عن شيء آمن.

نقترح عليك عدم استخدام كلمة مرور مثل عيد ميلاد واسم ورقم هاتف. غالبًا ما يكون من السهل جدًا تخمينها والتخلي عن أمنك. يجب عليك تضمين مزيج من الأحرف الكبيرة العشوائية والأحرف الصغيرة والأرقام والأحرف الخاصة لجعل كلمة مرورك قوية وآمنة.

يميل الأشخاص إلى استخدام نفس كلمة المرور على أنظمة أساسية متعددة. هذا يزيد من فرص الهجمات بشكل كبير. لذلك ، من المهم جدًا أن يكون لديك كلمة مرور قوية وآمنة لكل منصة مختلفة.

نحن نعلم أن إنشاء كلمات المرور المعقدة هذه وتذكرها لكل موقع جديد يمكن أن يكون مشكلة كبيرة. لكن لا داعي للقلق بشأن ذلك.

يمكنك استخدام العديد من مديري كلمات المرور الجديرة بالثقة مثل LastPass و Zoho Vault وما إلى ذلك والتي تنشئ كلمات مرور جديدة وآمنة لكل موقع ويب. يمكنهم أيضًا حفظ كلمات المرور هذه لك حتى لا تضطر إلى تذكرها. كلمة المرور الوحيدة التي يجب أن تتذكرها هي كلمة المرور الرئيسية المرتبطة بمديري كلمات المرور هذه وترك كلمات مرور أخرى لهم.

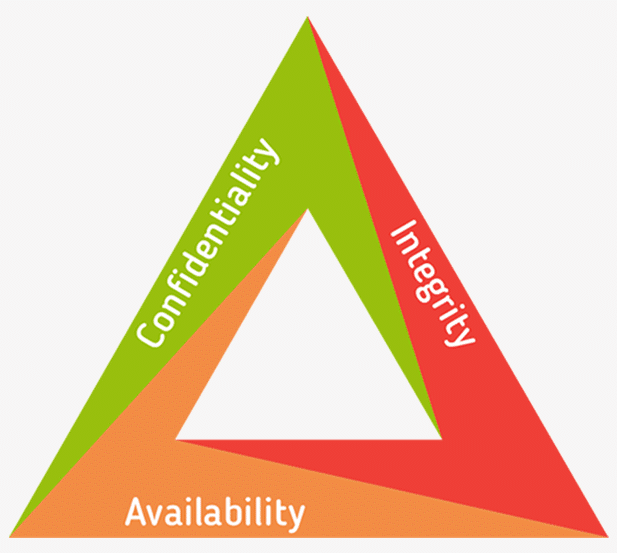

3. المعرفة وتنفيذ CIA ثالوث

ثالوث CIA - مثلث السرية والنزاهة والتوافر هو نموذج شائع جدًا يستخدم لتطوير سياسات الأمان. هذه هي النموذج الأساسي للأمان ويمكن أن يؤدي التنفيذ السليم لذلك إلى زيادة أمان موقع الويب.

تشير السرية إلى من يجب أن يكون لديه حق الوصول إلى المعلومات السرية. يمكن أن يكون لبيانات اعتماد تسجيل الدخول وغيرها من المعلومات السرية.

تشير النزاهة إلى المعلومات الدقيقة والموثوقة وغير المتحيزة التي يتم توفيرها للمستهلكين. يتجاهل ما إذا حدث أي تغيير أثناء نقل المعلومات إلى المستخدمين. يقوم بتنفيذ تشفير SSL لتأمين نقل البيانات.

أخيرًا ، يعني التوافر ما إذا كان يمكن الوصول إلى البيانات عند الحاجة. الهجمات مثل DDoS هي التهديد الرئيسي للتوافر.

تساعد المعرفة الصحيحة حول ثالوث CIA هذا المنظمة على ضمان أمان جيد لموقعها على الويب وحماية بياناتها السرية.

4. التحديث المنتظم لمنصة وبرامج الموقع

توفر معظم منصات مواقع الويب مثل WordPress و Joomla وما إلى ذلك تحديثات متكررة مع إصلاحات أمنية. يقومون بإصدار إصدارات برامج جديدة لإصلاح وإيقاف مشكلات الأمان الموجودة في إصداراتهم السابقة.

لذلك ، يجب عليك دائمًا مراقبة التحديثات الجديدة التي تقدمها منصة موقع الويب التي تستخدمها وتنفيذ التحديثات فورًا على موقعك.

حتى أن بعض شركات البرمجيات توظف أشخاصًا لمهاجمة برامجهم الخاصة للعثور على نقاط الضعف. يحاولون تتبع الثغرات وإصلاحها جميعًا قبل أن يستغلها أي شخص سيء.

خلاصة القول ، يجب عليك دائمًا استخدام أحدث إصدار من أي برنامج موقع على شبكة الإنترنت.

5. تكوين إعدادات CMS بشكل صحيح من أجل أمان أفضل

عندما تقوم بتثبيت نظام إدارة المحتوى (CMS) من اختيارك ، يتم بالفعل تعيين إعدادات الأمان على الإعدادات الافتراضية من قبل النظام. يمكن أن يوفر هذا بعض الوقت أثناء البدء في موقع الويب الخاص بك ولكن هذا يفتح ثغرة أمنية كبيرة.

يطور العديد من المتسللين على وجه التحديد هجمات آلية لاستهداف مواقع الويب بإعدادات افتراضية لنظام إدارة المحتوى. هناك العديد من المستخدمين الذين لا ينتبهون لتغيير إعدادات CMS الافتراضية التي يمكن أن تساعد المهاجمين على تحقيق هدفهم المتمثل في استهداف مجموعة واسعة من مواقع الويب.

على سبيل المثال ، إذا كان النظام الأساسي لموقع الويب الخاص بك يسمح افتراضيًا بجميع التعليقات دون طلب الموافقة ، فيمكن للقراصنة استخدام ذلك لنشر روابط ضارة على موقعك. يمكن أن يؤدي تغيير هذا الإعداد ببساطة إلى حماية موقعك من التعرض للاختراق.

وبالمثل ، يمكن أن تكون هناك إعدادات مثل أذونات الملفات ، والتحكم في المستخدم ، وما إلى ذلك ، والتي تحتاج إلى تكوينها بشكل صحيح بمجرد إعداد موقعك. سيساعدك هذا على تجنب عدد كبير من الهجمات وتنفيذ أمان جيد للموقع.

6. التحديد الحذر للإضافات والإضافات الخارجية

تسمح العديد من أنظمة إدارة المحتوى للمستخدمين بتوسيع وظائف مواقعهم عن طريق إضافة ملحقات الطرف الثالث. على سبيل المثال ، يمكنك إضافة أي نوع من الميزات بمساعدة المكونات الإضافية إلى موقع WordPress الخاص بك. وبالمثل ، توفر منصات CMS الأخرى أيضًا مثل هذه القدرات.

عندما تضيف هذه الإضافات ، يُسمح للإضافات بالدخول إلى موقعك لإضافة ميزات. لكن توسيع ميزة موقعك باستخدام ملحقات الطرف الثالث يأتي مع مخاطر أمنية كبيرة. لا يمكن الوثوق بجميع ملحقات الطرف الثالث من حيث الأمان. قد تأتي مع برامج ضارة مثبتة مسبقًا أو بها مشكلات أمنية.

يمكن للقراصنة استخدام امتدادات الجهات الخارجية وتضمين البرامج الضارة فيها لمهاجمة عدد كبير من المواقع والوصول إليها.

لذلك ، عليك توخي الحذر أثناء اختيار هذه الإضافات والإضافات. نقترح عليك الحصول على هذه الامتدادات من مزودين موثوقين. من المهم أيضًا التحقق من وتيرة التحديث وسجلها حول مشكلات الأمان قبل إضافتها إلى موقعك.

على سبيل المثال ، إذا كنت تستخدم WordPress ، فمن الأفضل أن تحصل على المكونات الإضافية من مستودع المكونات الإضافية الرسمي على WordPress.org. يتم فحص المكونات الإضافية المدرجة هناك بدقة من أجل الأمان. يمكنك أيضًا الاطلاع على تاريخ آخر تحديث ، ومراجعات المستخدم ، والتقييمات ، وعدد التنزيلات ، وما إلى ذلك لمعرفة كيفية عمل المكون الإضافي بالفعل.

لمزيد من التفاصيل ، يمكنك مراجعة دليلنا الكامل حول كيفية اختيار أفضل مكونات WordPress الإضافية.

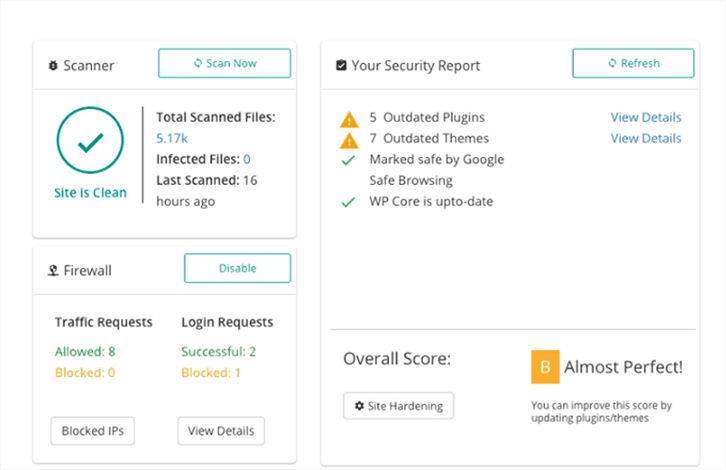

7. استخدام أدوات أمان وإضافات قوية

تتمثل إحدى الطرق السهلة لتعزيز أمان موقعك في استخدام أدوات الأمان. تعمل هذه الأدوات على تقوية أمان موقعك ، وتفحص موقعك للتحقق من نقاط الضعف ، ومراقبة الأنشطة المشبوهة ، ووقف الهجمات الأمنية الشائعة. يوفر CMS المختلف أيضًا أدوات الأمان هذه في شكل امتدادات لموقعك مثل المكونات الإضافية.

هناك الكثير من أدوات أمان الموقع والمكونات الإضافية المتاحة في السوق. يوفر بعضها ميزات أمان شاملة بينما يركز البعض بشكل خاص على ميزات معينة مثل المسح الضوئي وإزالة البرامج الضارة وجدار الحماية والنسخ الاحتياطي وما إلى ذلك.

على سبيل المثال ، يعد Sucuri Security أحد حلول أمان مواقع الويب الشائعة التي توفر العديد من الميزات المختلفة مثل مسح البرامج الضارة وإزالتها ، وتخفيف DDoS ، و SSL ، وما إلى ذلك.

أيضًا ، يمكنك العثور على المكونات الإضافية الخاصة بالنظام الأساسي أيضًا. على سبيل المثال ، هناك مكونات إضافية مثل iThemes Security و Wordfence وما إلى ذلك لمنصة WordPress. إذا كنت تستخدم WordPress عن طريق الصدفة ، فأنت محظوظ لأن العديد من مكونات أمان WordPress الشائعة متاحة مجانًا.

8. استخدم جدار حماية تطبيق الويب

يحمي جدار الحماية نظامك من أي وصول غير مصرح به. كما يقومون أيضًا بتصفية أي طلب وارد باستمرار وحماية نظامك من الهجمات الأمنية الشائعة مثل DDoS والبرامج الضارة.

وبالمثل ، يقوم جدار حماية تطبيقات الويب (WAF) بتحليل حركة مرور موقع الويب الخاص بك بحثًا عن أي نشاط مشبوه. يمكن أن تسمح الثغرة الأمنية في تطبيق الويب الخاص بك للمهاجمين بمسارات رائعة للوصول إلى موقعك. هذا هو المكان الذي يعد فيه WAF أمرًا بالغ الأهمية لأنه يحمي تطبيق الويب الخاص بك من الهجمات المختلفة.

يساعدك تنفيذ WAF على مراقبة التهديدات الخطيرة مثل هجمات DDoS وهجمات CSRF و XSS وحقن SQL. على الرغم من أنها ليست الدفاع المطلق ضد الهجمات الإلكترونية ، إلا أنها توقف مجموعة واسعة من الهجمات الآلية وتحافظ على أمان موقعك.

بعض من أفضل مزودي جدار حماية مواقع الويب هم Sucuri و Cloudflare و SiteLock.

9. استخدم المصادقة الثنائية لتسجيل الدخول

المصادقة ذات العاملين هي طريقة آمنة للغاية لمحاربة محاولات تسجيل الدخول غير المصرح بها. يتطلب من أي شخص إكمال عاملي مصادقة لتسجيل الدخول إلى موقعك.

عادة ، يمكنك استخدام كلمة مرور واحدة للوصول إلى منطقة إدارة موقعك ، ولكن المصادقة الثنائية تتيح لك إضافة عامل آخر لتسجيل الدخول إلى موقعك.

يمكن أن يكون عامل المصادقة الثاني عبارة عن رمز مرور يتم إرساله إليك عبر الرسائل القصيرة أو البريد الإلكتروني أو عبر تطبيقات المصادقة. حتى أن التطبيقات التفاعلية الحديثة تستخدم عوامل المقاييس الحيوية مثل بصمة الإصبع ومسح الوجه.

إذا قمت بإضافة المصادقة ذات العاملين إلى تسجيل الدخول إلى موقعك ، فستتلقى إشعارًا في كل مرة تتم فيها محاولة تسجيل الدخول. لذلك ، ستعرف على الفور محاولات تسجيل الدخول غير المصرح بها ويمكنك الإبلاغ عن هذه المحاولات / حظرها.

يحمي هذا أيضًا موقعك من المتسللين الذين يحاولون اختراق موقعك عن طريق تخمين كلمات المرور لأنه سيتعين عليك الموافقة على كل تسجيل دخول مع العامل الثاني.

10. المسح المتكرر ورصد نقاط الضعف

يمكن للمهاجمين ترك تعليمات برمجية ضارة لموقعك عن طريق التعليق أو البريد. هناك احتمال كبير أنه يمكنه فتح ثغرة أمنية في موقع الويب الخاص بك. عليك توخي الحذر من الأنشطة المشبوهة لحماية موقعك من التهديدات الأمنية.

من المهم البحث بشكل متكرر عن نقاط الضعف في موقع الويب الخاص بك لتعزيز أمان موقعك. يمكن أن يساعدك الفحص والمراقبة المتكرر لموقعك بحثًا عن أي ثغرة أمنية وبرامج ضارة ونشاط مريب في اتخاذ تدابير وقائية ضد الهجمات الشائعة.

يمكن تحقيق ذلك عن طريق استخدام أدوات فحص أمني مختلفة وأيضًا الامتدادات المتوفرة لمختلف مكونات فحص أمان الحياة لـ CMS لـ WordPress.

يعد استخدام أدوات التحقق هذه أفضل طريقة للتحقق باستمرار من حالة موقعك وأمنه. سوف يسلطون الضوء على نقاط الضعف في موقع الويب الخاص بك ويمكّنونك من حلها وفقًا لذلك.

11. إنشاء نسخ احتياطية منتظمة

يعد الاحتفاظ بنسخة احتياطية مناسبة من بيانات موقع الويب الخاص بك أمرًا مهمًا للغاية. هناك احتمال كبير أن يقوم المتسللون بحذف بياناتك ومحتوياتك من موقعك إذا تسللوا. في مثل هذه الحالة ، لن يكون موقعك أكثر من مجرد رابط URL.

يمكن أن يتسبب هذا في خسارة فادحة في حركة المرور العضوية ورد فعل عنيف في سمعتك. يمكن أن يستغرق استرداد تلك البيانات المفقودة والعودة إلى السرعة السابقة الكثير من الوقت والجهد. لذلك ، من المهم جدًا الاستعداد لهذا الموقف.

هناك عدد من خيارات النسخ الاحتياطي التي يمكنك استخدامها لتخزين بياناتك كإجراء احترازي. قدم العديد من CMS أيضًا امتدادات نسخ احتياطي خاصة بالنظام الأساسي. على سبيل المثال ، يمكنك استخدام مكونات إضافية مثل UpdraftPlus و BackupBuddy و VaultPress لإنشاء نسخ احتياطية في WordPress.

بجانب ذلك ، يقوم مزودو الاستضافة أيضًا بتضمين ميزات النسخ الاحتياطي مع خدمات استضافة الويب الخاصة بهم في بعض الأحيان. أو يمكنك أيضًا إنشاء نسخ احتياطية يدويًا وتخزينها في جهاز الكمبيوتر المحلي أو المواقع السحابية مثل Google Drive أو Dropbox.

يمكن أن يساعدك الحصول على خدمة نسخ احتياطي مناسبة في التخفيف من مشكلة ومخاطر فقدان البيانات. سيساعدك النسخ الاحتياطي المنتظم في التغلب على أي وقت مؤسف إذا تم حذف بيانات موقعك.

12. اختر خدمة استضافة ويب آمنة

خدمة استضافة الويب مهمة بنفس القدر في الحفاظ على موقعك آمنًا. يمكن لمنصة الاستضافة والخدمة الضعيفة أن تعرض المواقع للخطر تلقائيًا.

يمكن أن يعتمد أمان موقعك كثيرًا على الخطة التي تختارها. تحتوي العديد من خطط استضافة الويب على خادم استضافة آمن يحمي من الهجمات الإلكترونية. لكن هذا ليس هو الحال دائمًا. يقدم مقدمو الاستضافة أنواعًا مختلفة من الخدمات لنطاقات أسعار مختلفة.

من بينها ، قد تبدو الاستضافة المشتركة مغرية بسبب أسعارها. لكنه ليس الخيار الأكثر أمانًا. أنت تشارك الخادم لاستضافتك مع مواقع الويب الأخرى في هذه الخطة وهذا يزيد من مخاطر الأمان.

إذا تم اختراق أحد المواقع وتسلل المتسللون إلى الخادم ، فستتعرض جميع المواقع الأخرى للخطر. هذا يجعل موقعك أكثر عرضة للتلوث عبر المواقع. يمكن للمهاجمين الآن مهاجمة موقعك بسهولة.

يمكن أن يؤدي اختيار خدمة استضافة ويب آمنة ومأمونة إلى القضاء على هذه المخاطر. يمكن أن يؤدي البحث عن خيار علامة تبويب باهظ الثمن ولكنه آمن جدًا إلى زيادة أمان موقع الويب الخاص بك كثيرًا.

بعض خدمات استضافة الويب الأكثر أمانًا هي SiteGround و Bluehost و HostGator.

13. إدارة خادم موقع الويب الخاص بك بشكل صحيح

خادم موقع الويب الخاص بك هو ما يجمع كل جانب من جوانب موقع الويب الخاص بك معًا. إنه العامل الأكثر أهمية في تشغيل موقع الويب. ومع ذلك ، فهو أيضًا هدف للعديد من المهاجمين والمتسللين.

You have to be cautious of the security settings and measures that are applied to secure your server.

Frequently going over the security settings, monitoring the server and proper management of the server is very important to keep the attackers at bay.

14. Hash and Encrypt your Website Stored Data

All the confidential data that is entered by the users like credit card details, password, social security number, etc. are stored by your website. Because of its confidentiality and importance, it is your responsibility to keep it secure.

These data are stored in an application database. Hashing changes these data into an unreadable combination of code that can not be reversed. Whereas encryption changes the content of the file and will require a specific key to decrypt it to a readable state.

Hashing and encrypting will ensure the inability of hackers to gain information from the stored data even if they are successful in infiltrating your site. This will prevent the leakage of data and secure confidential information.

15. WHOIS protection

One common way of getting information about your site is through the WHOIS database. WHOIS database contains your details like name, email, number, address, and domain registration information.

The collected data is basically the information that you provide to the domain registrar while getting your domain. The domain registrar then passes this data to the International Corporation of Assigned Names and Numbers (ICANN) which is then added to the WHOIS database.

These data are publicly accessible from the WHOIS database unless you subscribe to WHOIS protection. Most of the domain registrars provide WHOIS protection for a little extra payment. Whereas some companies like NameCheap have free options like WhoisGuard.

WHOIS protection helps shield your data from anyone looking up your information in WHOIS lookup. It displays the details of the registrar instead of your details which protects your data from getting into the wrong hands.

5 Free Website Security Check Tools

It is important to frequently monitor and check for any security vulnerabilities in your website. You have to be aware of any weak points in your site and update it constantly to keep it secure.

Fortunately, there are plenty of online tools that let you test your site's security free of cost. Here, we'll show you some of the best free website security check tools.

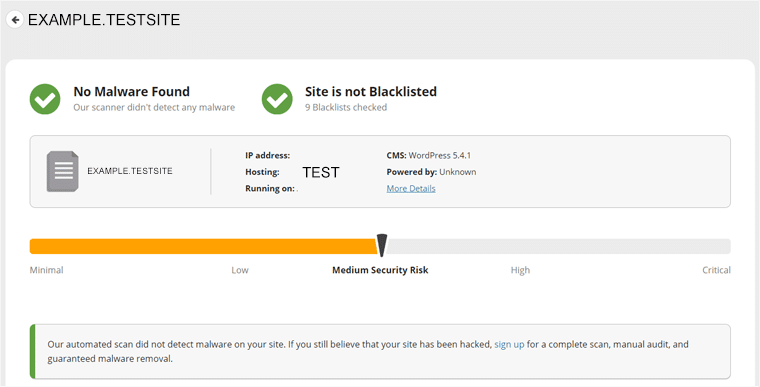

1. Sucuri SiteChecker

Sucuri SiteChecker is one of the most popular free website security check tools.

You can head onto the Sucuri SiteChecker website here. You can now enter the website URL that you want to scan.

Sucuri will check your website for all known malware. As it's not scanning your server file but just the front-end of your site, it is only able to scan for the malware in the front-end of the site.

It will also look for any viruses, website errors, out-of-date software, and malicious code present in your website. It shows the report in a simple interface along with an estimated risk gauge and some recommendations you can apply to strengthen your site security. You can also check the blacklist and SSL status.

Sucuri SiteChecker is totally free and you can easily go to the site to check the security of your site. It also has a free plugin that you can integrate into the WordPress site for free security scans.

2. MalCare

MalCare is one of the best malware scanner tools for your WordPress site. Along with its website vulnerability scanner, it also provides cleanup and protection measures. MalCare can detect new and complex malware and give accurate information.

You've to sign up for a MalCare account from the website. Then you can add the MalCare plugins for WordPress from the site. This will allow you to easily use the MalCare plugin to scan your site for any malware and security threats. It provides a thorough report of the threats and malware if found.

Unlike some malware scanners, MalCare doesn't affect the speed of the site. It runs the scan in its own web server. This decreases the consumption of resources of your server and doesn't slow down your site.

MalCare runs a scheduled scan every day. You won't need to configure anything and it will automatically start. And, you are not restricted with only that, scans can be done at any point in time when you require.

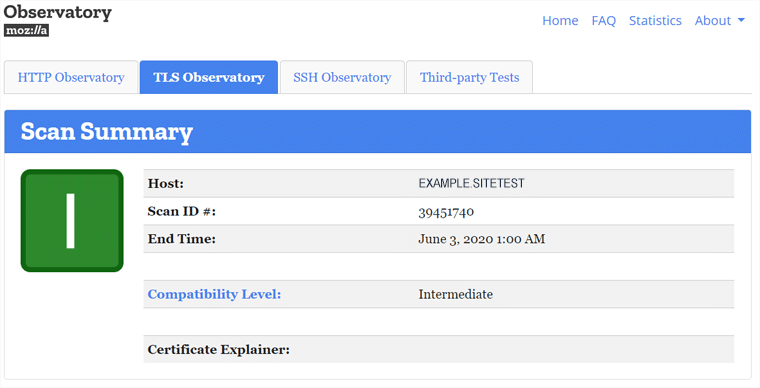

3. Observatory

Observatory, by Mozilla, is a free website security checker tool. It is a very detailed security check that also integrates checks from third-party platforms. It has some learning curve to understand how it works.

You can just visit the site and initiate a scan with no hassle or log in. It divides your scan result to 4 sections:

- HTTP Observatory

- TLS Observatory

- SSH Observatory

- Third-party Tests

Observatory also checks your site against multiple third-party tools like SSL Labs, Security Headers, and HSTS Preload and displays the result. It checks for the existence of SSL certificates and other security measures. It also checks how the implementation is.

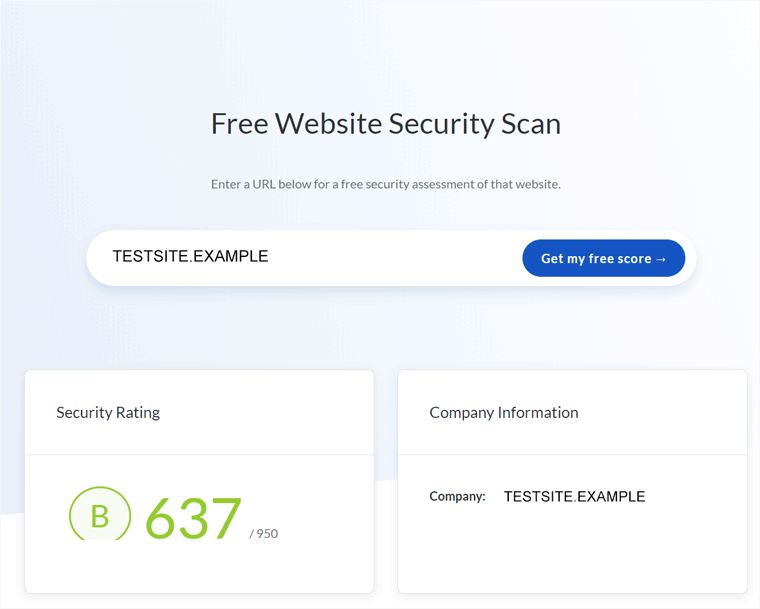

4. UPGuard Web Scan

UPGuard Web Scan is one of the most popular website security check tools that checks your site against a number of parameters. It checks your site thoroughly to scan for any malware or if it is hacked.

You can go to the site and enter the URL of the site that you want to scan. It implements the rating system of the site security from 0 – 950. It performs security checks for website risk, email security, network security, and malware along with brand protection.

UPGuard also predicts and detects hacks that are susceptible to your site. Although it lacks the ability to detect complex and new malware, it provides a good detection rate for normal malware.

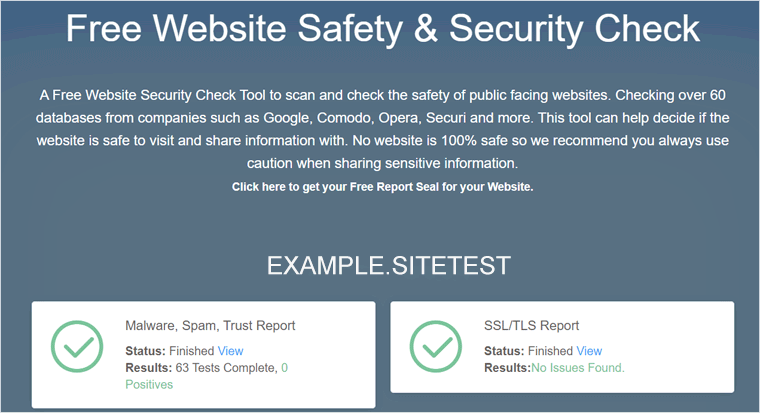

5. SSLTrust

SSLTrust is a great security check tool that is more than just an SSL certificate checker. It checks your website security with other trustful third-party tools like OpenPhish, Google Safe Browsing, Sucuri SiteChecker, etc.

You will be able to enter the URL of the site that you want to scan when you visit the site. Although it checks with a huge number of services, it only shows if the site is secure, insecure, or unrated.

Except for the SSL/TLS status, it doesn't dive deep into different issues or solutions and it only detects the existing issues.

خاتمة

Visitor interaction is important to increase the traffic on your site. But to maintain a good reputation with your visitors and make them feel secure, it is important to implement website security. This provides your customers with a sense of security and builds more trust.

Website security plays the most vital role in running a successful and secure website. You have to be cautious of the rules and tips to keep your website secure and avoid any cyberthreats.

One of the most basic security steps is to have a secure web hosting service. You also have to implement a firewall on the server-side of your site as well as WAF. Then you can go about completing the security blocks to protect your site from any kind of security issue.

It is also important to frequently check for updates of your platform and have a good security check tool. There are many other tips that you have to follow to protect your site and you can go about them one at a time.

We hope this guide helped you to understand what website security is, what are the major security threats, and how to protect your site from such threats. If you have any further questions about site security, then leave a comment below. سنحاول الرد عليك في أقرب وقت ممكن.

Check out our article on Website Speed 101 for a complete guide on enhancing your site's speed.

Don't forget to follow us on Twitter and Facebook.