如何保护您的服务器免受垃圾邮件的侵害?

已发表: 2022-07-25如何保护您的服务器免受垃圾邮件的侵害?

概括:

如今,当垃圾邮件发送者广泛增加时。 保护您的服务器和客户端的电子邮件不发送垃圾邮件至关重要。 好吧,在本教程中,我们将向您介绍几种防止服务器发送垃圾邮件或垃圾邮件的方法。 通常,批量电子邮件发件人是用于商业目的的垃圾邮件背后的罪魁祸首,但由僵尸网络或具有受感染计算机的网络大量发送。 但是,您可以按照一些基本说明来保护您的服务器不发送垃圾邮件。

防止服务器发送垃圾邮件的 4 种方法

有几种不同的方法可以保护您的服务器不向他人发送垃圾邮件或批量电子邮件。 请按照以下步骤了解其中一些:

- 您可以为每个客户创建 SPF 记录,或者强制每个人都这样做以增强您的电子邮件安全性。

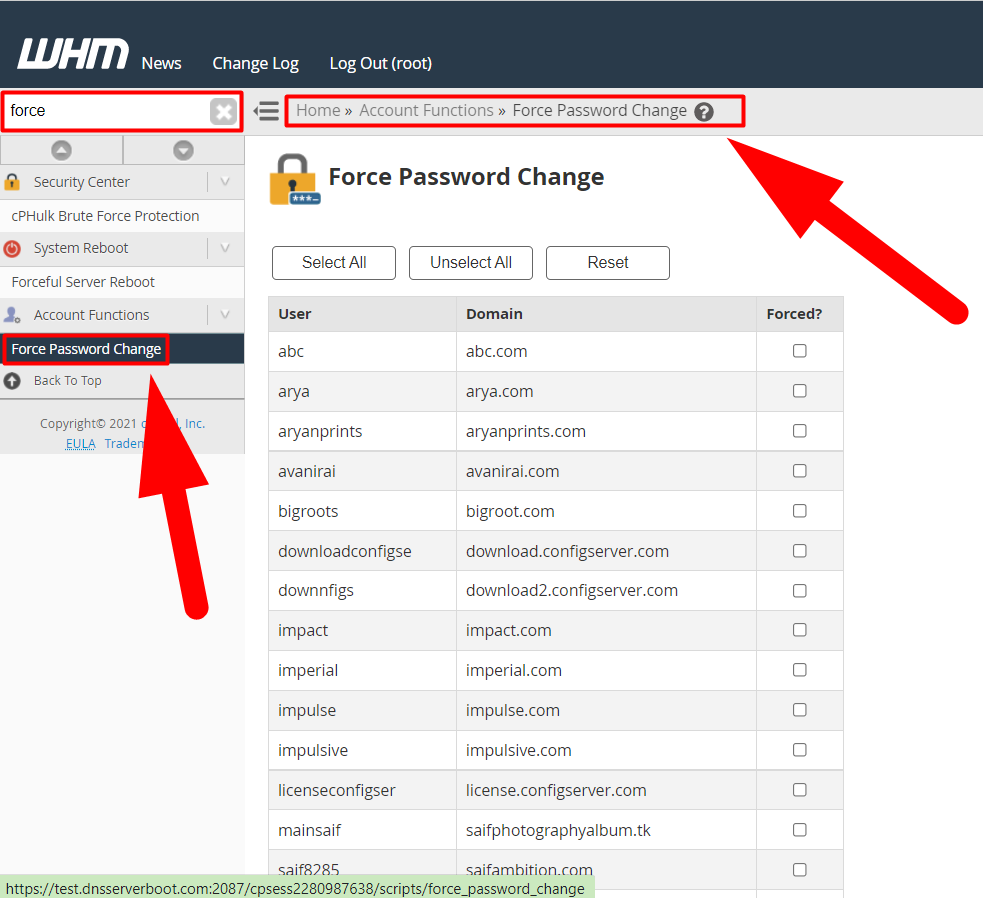

- 建议每个客户为服务器上的每个 cPanel 和电子邮件帐户使用强密码。 您还可以通过导航到“帐户功能”>“强制密码更改”选项来强制 cPanel 用户从 WHM 更改他们的密码。

在 WHM 中强制更改密码 - 确保在每个网站上升级您的插件、软件和主题。 使您的插件保持最新可以帮助您避免任何妥协或漏洞。

- 始终在网站的每个敏感页面上使用ReCaptcha 。 ReCaptcha 是一种图灵测试,用于保护页面免受机器人攻击。 它用于判断访问者是否为人。 强烈建议使用 ReCaptcha,因为它可以防止自动机器人提交信息,这可能会使您的服务器充满大量不必要的请求。

因此,以上是一些可用于防止服务器发送垃圾邮件的基本技术。 但是,问题出现了,这足以保护服务器免于发送垃圾邮件吗? 不!! 即使采用这些策略,您的服务器仍会发送垃圾邮件。

如何检测服务器是否充斥着垃圾邮件?

如果您从客户那里收到他们无法发送或接收电子邮件的票证,或者他们发送的电子邮件最终进入了垃圾邮件文件夹。 如果发生这种情况,我们建议您按照以下文章采取一些额外的步骤来消除问题。

您可以从跟踪垃圾邮件的来源开始。 在大多数情况下,它要么是现有的电子邮件帐户,要么是在服务器上运行的 PHP 邮件脚本。 如果您找到了垃圾邮件发往的电子邮件地址,您应该立即更改其密码。 如果邮件脚本导致垃圾邮件,请在找到其确切位置后禁用该脚本或删除该脚本文件。

下面提到了检测垃圾邮件来源的过程。 您需要 WHM 或 Root 访问您的服务器才能执行此任务。

使用 WHM 中的“邮件队列管理器”检测垃圾邮件发件人

- 登录您的 WHM 面板。

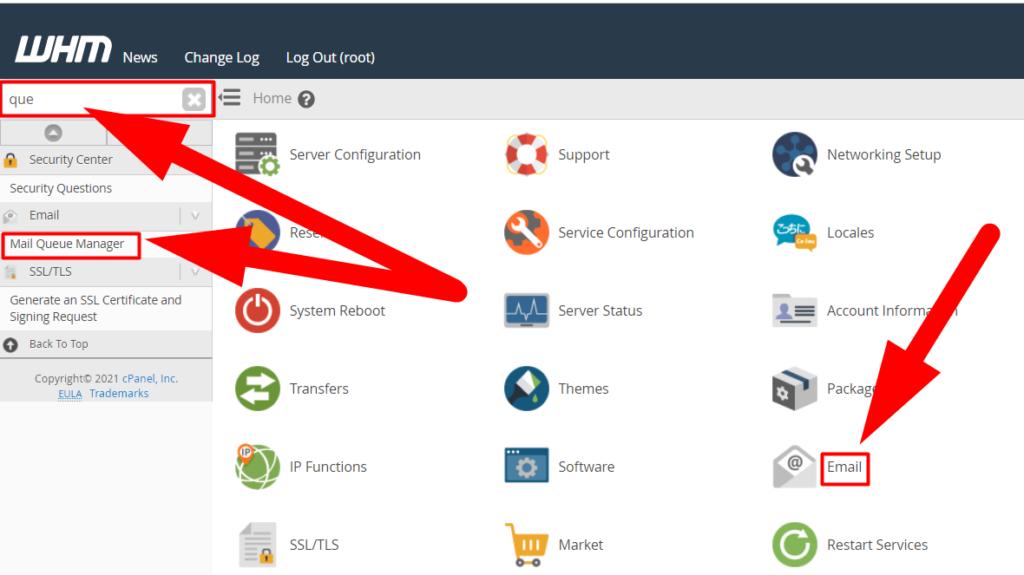

- 导航到电子邮件 > 邮件队列管理器,或者只需在左角搜索栏中键入邮件,然后单击结果中的邮件队列管理器选项。

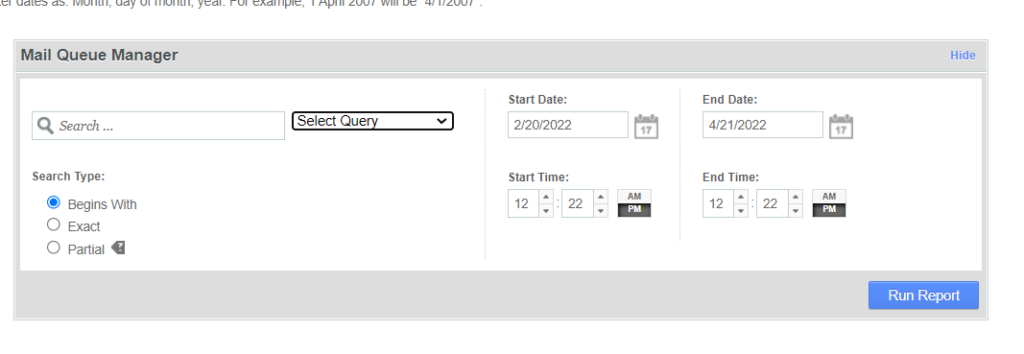

- 输入搜索词。

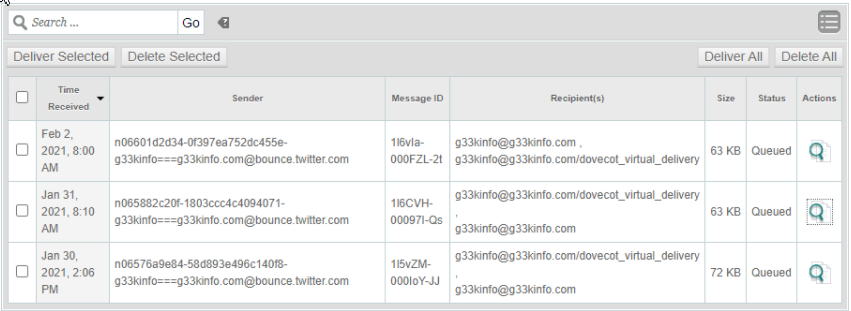

- 将显示所选时间段内的消息列表。 检查不断重复的消息或发件人。 您可以通过单击放大镜图标更仔细地检查消息。

- 检查以下详细信息以检查垃圾邮件发送者。

- 从

- 主题

- 至

收到:来自 exampledomain.com 本地用户名(Exim 4.93) (信封来自 <[email protected]>) 编号 1l0OgK-000413-I8 对于 [email protected]; 2021 年 1 月 15 日星期五 18:30:01 +0530 来自:“[email protected]> 收件人:[email protected] 主题: 今天轻松赚取额外收入 X-PHP 脚本:exampledomain.com/index.php 为123.456.78.90 X-PHP-Originating-Script: 1153:class-phpmailer.php 内容类型:文本/纯文本; 字符集=UTF-8

- 发送过多电子邮件的单一主题的发件人更有可能成为垃圾邮件发送者。

立即禁用垃圾邮件帐户

专注于电子邮件的发件人和主题。 如果听起来垃圾邮件,您应该尽快更改该电子邮件的密码,或者您可以暂时禁用该电子邮件帐户以防止垃圾邮件。 更改垃圾邮件帐户的密码后,连续的垃圾邮件应该会在几分钟内停止。 如果没有,您可以按照其他方法。

禁用邮件脚本

有时,发件人中的信息保持空白或未提供电子邮件地址。 在这种情况下,请查看X.PHP-Script或X-PHP-Originating-Script命令。 分析这两个命令,您将找到与垃圾邮件脚本关联的域名和 IP 地址

X-PHP 脚本:exampledomain.com/index.php 为 123.456.78.90您还可以查看恶意 PHP 文件的名称。

X-PHP-Originating-Script: 1153:class-phpmailer.php现在您已经获得了恶意 PHP 文件的域名和名称。 只需登录您的WHM帐户并导航到“列出帐户”部分。

登录该 cPanel 帐户并删除我的恶意文件class-phpmailer.php 。

您可以通过 SSH 在您的服务器上找到恶意脚本的确切位置。 只需使用 WHM 凭据登录到您的 SSH,然后按照以下命令进行操作。

find /home/user/public_html -type f -name 'class-mailer.php' 笔记:不要忘记将/home/user/public_html路径替换为您自己的路径。用你得到的 PHP 脚本替换class-mailer.php 。 不要复制我的。 它对你不起作用。

chmod 000 /path/to/script一旦垃圾邮件停止,导航到邮件队列管理器并删除或清除来自该特定电子邮件地址的所有电子邮件。

而已。

我们希望本文能帮助您减少来自服务器的垃圾邮件。 如果您仍有任何疑问,可以访问Redserverhost.com并打开免费聊天支持。 我们经验丰富的技术支持团队将很乐意为您提供帮助。

除此之外,您可以在Facebook或Twitter 上与我们联系以获取任何进一步的查询和建议。